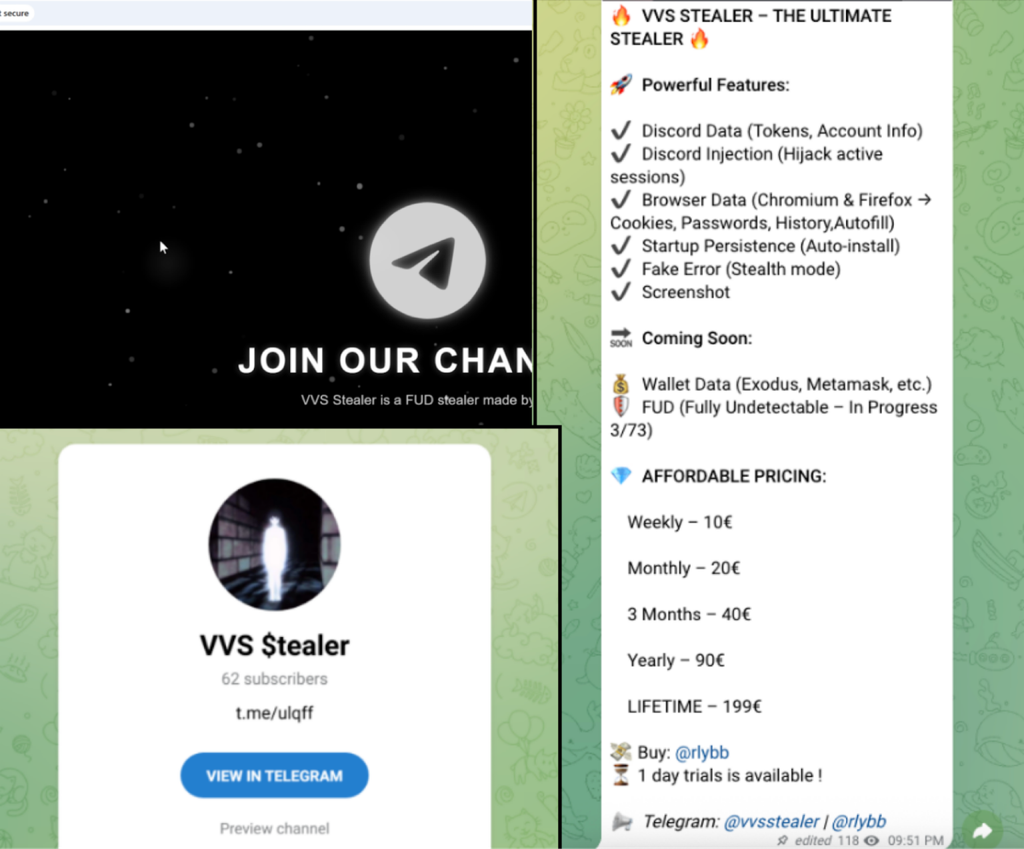

Uma nova família de malwares baseada em Python, chamada VVS Stealer, foi vista usando ofuscamento avançado e técnicas furtivas para roubar dados sensíveis de usuários do Discord. O vírus já foi visto à venda no Telegram e parece estar em desenvolvimento ativo desde ao menos abril de 2025.

- O que é um infostealer? Conheça o malware que rouba suas senhas silenciosamente

- O que é um ciberataque "living off the land"?

Estudado pela Unit 42 da Palo Alto Networks, o malware é distribuído como um pacote PyInstaller, permitindo que rode no sistema da vítima sem qualquer dependência adicional. O código é protegido com Pyarmor, uma ferramenta legítima que pode ser abusada para evitar análise de antivírus e detecção baseada em assinatura.

VVS Stealer e o Discord

Apesar de focar no Discord, o malware também rouba informações guardadas em navegadores web. Uma vez instalado, o aplicativo malicioso ganha persistência ao copiar seu código para a pasta de inicialização do Windows, buscando se esconder através de mensagens de erro falsas. São sequestradas sessões ativas do Discord e extraídos cookies, senhas, histórico e preenchimento automático do navegador.

-

Entre no Canal do WhatsApp do Canaltech e fique por dentro das últimas notícias sobre tecnologia, lançamentos, dicas e tutoriais incríveis.

-

Segundo descobertas da Unit 42, o Pyarmor foi usado em modo BCC convertendo funções do Python em código compilado em C num arquivo ELF separado. O bytecode protegido e as strings foram encriptados com tecnologia AES-128-CTR, com chaves ligadas a uma licença Pyarmor específica.

O malware faz queries de diversos endpoints de API do Discord para coletar os detalhes do usuário, coletando tudo via requests HTTP POST para webhooks do app, um mecanismo que não precisa de autenticação para funcionar.

Os navegadores afetados são baseados em Chromium e Firefox, tendo seus dados roubados comprimidos em um arquivo ZIP. A amostra do malware coletada pelos pesquisadores está configurada para parar de funcionar após 31 de outubro de 2026.

Em comunicado, os especialistas concluem ser necessário às plataformas monitorar roubo de credenciais e abuso de contas, evitando incidentes com malwares como esse.

Leia ainda no Canaltech:

- Rival do ChatGPT ganha extensão que opera sem supervisão e pode expor seus dados

- Mercados chineses na dark web usam Telegram para transação ilegal de criptomoeda

- Hacker invade Agência Espacial Europeia e vende 200GB de dados roubados

VÍDEO | 7 ataques hacker que entraram para a história [Top Tech]

Leia a matéria no Canaltech.