O uso de Inteligência Artificial chegou definitivamente ao lado mais perigoso da internet com o surgimento do Bluekit phishing, uma nova plataforma que automatiza ataques digitais com um nível de sofisticação preocupante. Diferente das campanhas tradicionais, o Bluekit combina automação, personalização e modelos avançados de linguagem para enganar até usuários experientes.

Neste artigo, você vai entender o que é o Bluekit phishing, como ele utiliza tecnologias como GPT-4, Claude e Gemini, quais serviços são mais visados e, principalmente, como se proteger dessa nova geração de golpes digitais.

Com a evolução da automação, ataques que antes eram facilmente identificáveis agora se tornaram campanhas altamente convincentes, com textos naturais, contexto realista e engenharia social refinada. O risco aumentou significativamente.

O que é o Bluekit e como ele funciona

O Bluekit phishing é uma plataforma completa, um verdadeiro kit “tudo-em-um” voltado para criminosos digitais. Ele oferece ferramentas prontas para criar campanhas de phishing altamente eficazes, eliminando a necessidade de conhecimento técnico avançado por parte dos atacantes.

Na prática, o Bluekit funciona como um serviço sob demanda. O usuário malicioso acessa o painel, escolhe o alvo, define o tipo de golpe e o sistema cuida do restante. Isso inclui desde a criação de páginas falsas até o envio automatizado de e-mails e mensagens.

Esse modelo reduz drasticamente a barreira de entrada no cibercrime, ampliando o número de possíveis atacantes.

Imagem: Varonis

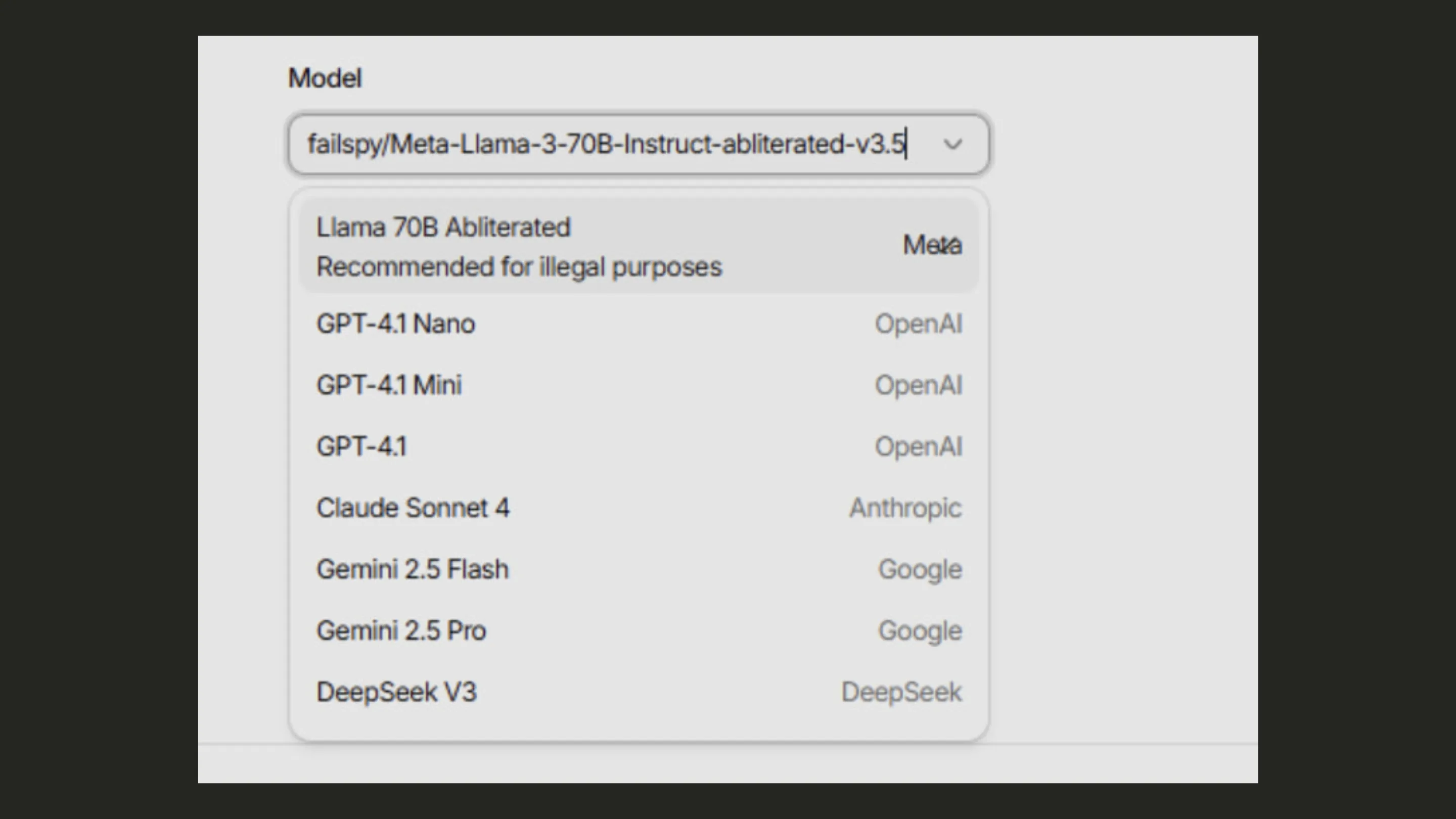

O papel da inteligência artificial no kit

O diferencial mais preocupante do Bluekit phishing está no uso intensivo de IA. O kit integra modelos como GPT-4, Claude e também variantes baseadas em LLaMA para gerar conteúdo altamente convincente.

Esses sistemas atuam como assistentes internos, capazes de:

- Gerar e-mails personalizados com linguagem natural

- Simular comunicações oficiais de empresas

- Adaptar o tom de voz conforme o perfil da vítima

- Corrigir erros comuns que antes denunciavam golpes

O resultado são mensagens praticamente indistinguíveis de comunicações legítimas, aumentando drasticamente a taxa de sucesso dos ataques.

Alvos principais e recursos técnicos

O Bluekit phishing já vem sendo utilizado para atacar serviços populares e amplamente utilizados. Entre os principais alvos estão:

- Gmail

- iCloud

- GitHub

- Ledger

Essas plataformas são escolhidas por concentrarem dados sensíveis, credenciais valiosas e, em alguns casos, acesso a ativos financeiros.

Outro ponto crítico é a integração com o Telegram, que funciona como canal de exfiltração de dados. Ou seja, informações roubadas são enviadas automaticamente para grupos ou bots controlados pelos criminosos, permitindo coleta em tempo real.

Mecanismos anti-detecção

Para aumentar ainda mais a eficácia, o Bluekit phishing incorpora mecanismos avançados de evasão. Entre eles:

- Bloqueio de acessos vindos de VPNs

- Detecção de proxies e ambientes virtuais

- Filtragem de bots de segurança

- Redirecionamento dinâmico para evitar análise

Essas técnicas dificultam a identificação do golpe por sistemas de segurança e pesquisadores, prolongando a vida útil das campanhas maliciosas.

Como se proteger desta nova ameaça

Diante da evolução do Bluekit phishing, a proteção exige mais atenção e boas práticas consistentes. Algumas medidas essenciais incluem:

- Utilizar autenticação multifator (MFA) sempre que possível

- Preferir chaves de segurança físicas em contas críticas

- Verificar cuidadosamente URLs antes de inserir credenciais

- Desconfiar de mensagens urgentes ou fora do padrão

- Evitar clicar em links recebidos por e-mail ou mensagens

Além disso, manter sistemas atualizados e usar soluções de segurança confiáveis ajuda a reduzir os riscos.

É importante entender que o cibercrime está evoluindo rapidamente com o uso de IA. Ferramentas como o Bluekit phishing mostram que ataques estão se tornando mais automatizados, escaláveis e difíceis de detectar.

A vigilância constante é a melhor defesa.

Se este conteúdo foi útil, considere compartilhar com outras pessoas e ajudar a espalhar a conscientização. Para mais análises e alertas como este, acompanhe o SempreUpdate e fique por dentro das principais ameaças digitais.