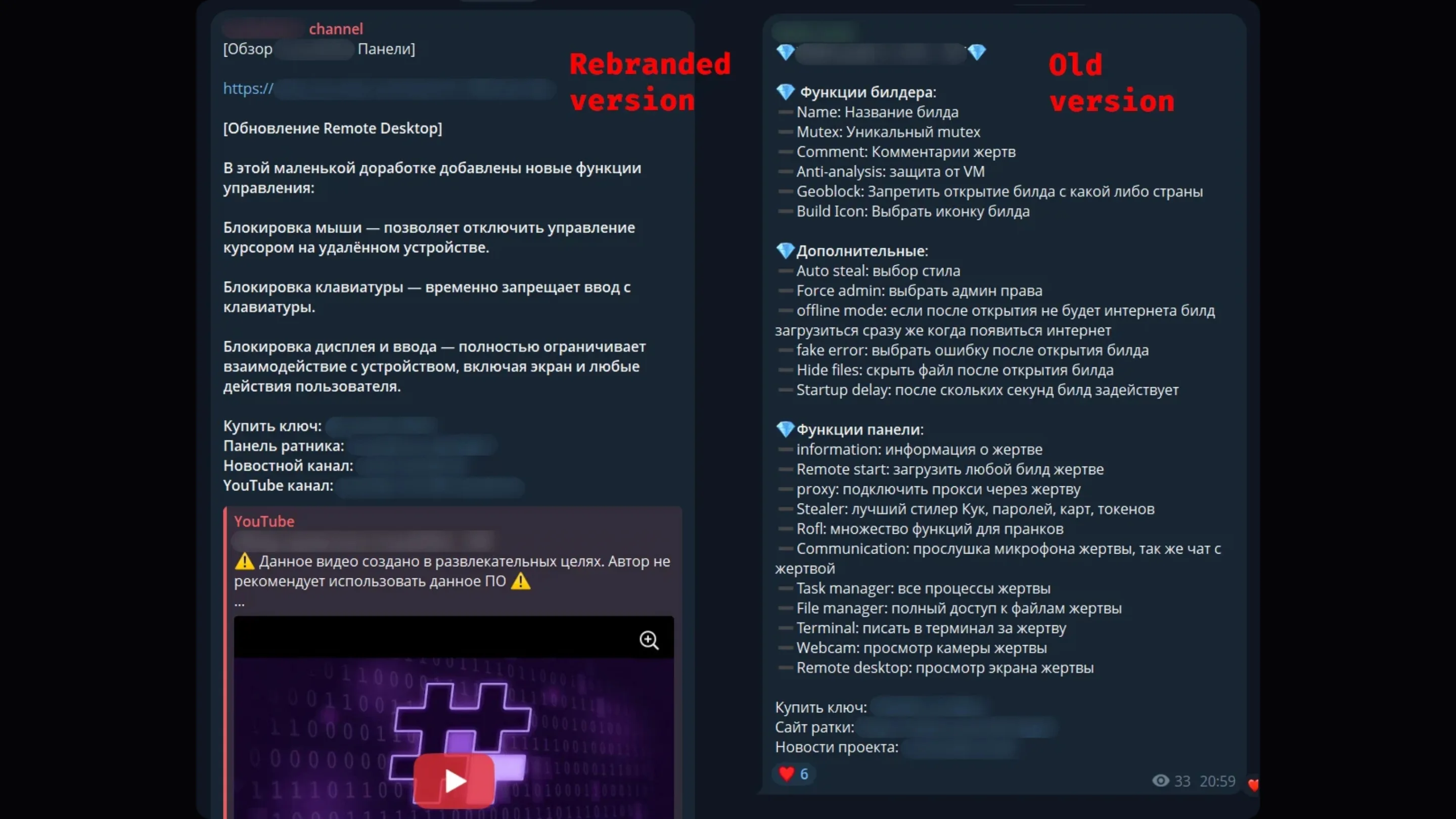

O CrystalRAT está emergindo como uma nova ameaça preocupante no cenário de segurança digital, com distribuição ativa em canais do Telegram e uma abordagem híbrida que chama atenção. Diferente de malwares tradicionais, ele combina funcionalidades de RAT (Remote Access Trojan), stealer e até um curioso módulo de prankware, projetado para confundir e distrair as vítimas.

Essa mistura torna o CrystalRAT especialmente perigoso, pois enquanto executa ações aparentemente “inofensivas”, como brincadeiras no sistema, ele atua silenciosamente no roubo de dados sensíveis. Relatórios recentes da Kaspersky apontam semelhanças técnicas com o conhecido WebRAT, sugerindo uma evolução sofisticada desse tipo de ameaça.

O resultado é um malware versátil, acessível e altamente enganoso, ideal para cibercriminosos que buscam lucro rápido com baixo esforço técnico.

O que é o CrystalRAT e como ele opera

O CrystalRAT segue o modelo de MaaS (Malware as a Service), no qual desenvolvedores disponibilizam o malware para venda ou assinatura, permitindo que qualquer pessoa, mesmo sem conhecimento avançado, possa utilizá-lo em campanhas maliciosas.

Esse modelo reduz drasticamente a barreira de entrada para o cibercrime, ampliando o alcance da ameaça.

Do ponto de vista técnico, o malware é desenvolvido na linguagem Go, conhecida por sua portabilidade e eficiência. Isso facilita a execução em diferentes ambientes e dificulta a detecção por soluções tradicionais de segurança.

A comunicação com o servidor de comando e controle ocorre via WebSocket, garantindo uma conexão persistente e em tempo real. Para proteger essas comunicações, o CrystalRAT utiliza criptografia ChaCha20, um algoritmo moderno e eficiente que dificulta a interceptação e análise do tráfego.

Imagem: Kaspersky

Recursos de evasão e anti-análise

Para evitar detecção, o CrystalRAT incorpora diversas técnicas avançadas de evasão.

Entre elas estão o bloqueio geográfico, que impede a execução em países específicos, geralmente associados a pesquisadores de segurança, e a detecção de ambientes virtuais, como VMs e sandboxes.

Esses mecanismos permitem que o malware permaneça invisível durante análises automatizadas, dificultando a criação de assinaturas e atrasando respostas de segurança.

De roubo de carteiras a controle total via VNC

Uma das capacidades mais perigosas do CrystalRAT é sua habilidade de roubo de dados sensíveis.

O malware utiliza ferramentas como o ChromeElevator para extrair informações armazenadas em navegadores, incluindo senhas, cookies e dados de preenchimento automático. Isso pode levar ao comprometimento de contas pessoais e corporativas.

Outro recurso crítico é o sequestro da área de transferência, conhecido como clipping. Nesse ataque, o malware monitora o conteúdo copiado pelo usuário e substitui endereços de carteiras de criptomoedas por endereços controlados pelo atacante.

Isso faz com que transferências financeiras sejam desviadas sem que a vítima perceba.

Além disso, o CrystalRAT oferece controle remoto completo por meio de VNC, permitindo que o invasor visualize e interaja com a máquina em tempo real.

Esse acesso inclui captura de tela, gravação de áudio e vídeo, e execução de comandos, transformando o sistema infectado em um ponto de vigilância completo.

Prankware: por que o malware quer “brincar” com você?

Um dos aspectos mais incomuns do CrystalRAT é seu módulo de prankware.

Ele permite que o atacante execute ações irritantes no sistema da vítima, como alterar o papel de parede, inverter a tela, desativar o mouse ou gerar pop-ups inesperados.

À primeira vista, essas ações podem parecer apenas brincadeiras ou trollagens digitais. No entanto, elas têm um propósito estratégico.

Ao distrair e confundir o usuário, o malware reduz a probabilidade de detecção imediata. Enquanto a vítima tenta entender o que está acontecendo, o CrystalRAT continua operando em segundo plano, roubando dados e mantendo acesso ao sistema.

Esse uso de distração psicológica representa uma evolução no design de malware, combinando engenharia social com exploração técnica.

Conclusão e como se proteger

O CrystalRAT exemplifica uma nova geração de ameaças digitais em 2026, onde versatilidade, acessibilidade e engano caminham juntos.

Ao unir funcionalidades de RAT, stealer e prankware, ele amplia significativamente os riscos para usuários comuns e ambientes corporativos.

Para se proteger, é essencial adotar boas práticas de segurança, como evitar downloads de fontes desconhecidas, manter o sistema atualizado, utilizar soluções antivírus confiáveis e desconfiar de comportamentos incomuns no dispositivo.

A conscientização continua sendo uma das melhores defesas contra ameaças desse tipo.

Se você já encontrou algo parecido ou conhece alguém que possa ser afetado, compartilhe este alerta. Quanto mais pessoas informadas, menor o impacto dessas ameaças.