Para muitos administradores, poucos cenários são tão críticos quanto chegar ao ambiente de produção e encontrar servidores bloqueados na tela de recuperação do BitLocker. Esse problema voltou a aparecer em abril de 2026, desta vez após a instalação da atualização KB5082063 no Windows Server 2025.

O BitLocker é uma das camadas mais importantes de proteção de dados no ecossistema da Microsoft, especialmente em ambientes corporativos. No entanto, sua dependência de componentes como TPM e Secure Boot torna o sistema sensível a alterações no processo de inicialização, mesmo quando essas mudanças são legítimas.

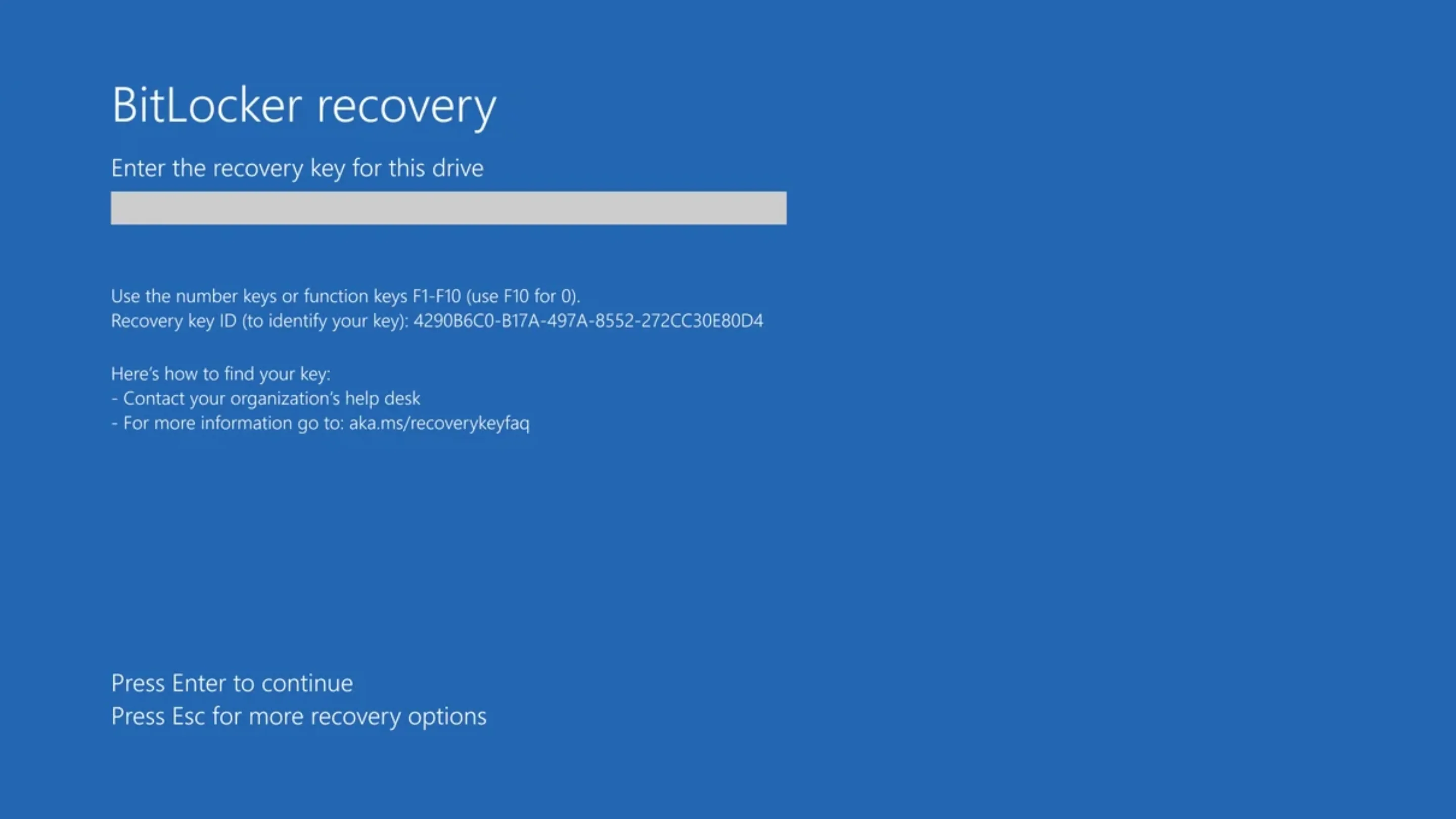

O resultado, neste caso, é um comportamento inesperado: servidores entram automaticamente em modo de recuperação após reinicialização, exigindo a chave de desbloqueio sem motivo aparente.

Entenda o problema: por que o BitLocker está sendo acionado?

O erro está relacionado à forma como o BitLocker valida a integridade do ambiente de boot usando registros do TPM, especialmente o PCR7 (Platform Configuration Register 7).

Esses registros armazenam medições do processo de inicialização. Quando qualquer alteração é detectada, o sistema entende que pode haver risco de comprometimento e, por segurança, ativa a recuperação do BitLocker.

Com a atualização KB5082063, houve uma modificação no comportamento do Gerenciador de Inicialização (Boot Manager), originalmente atualizado em versões anteriores do Windows. Essa mudança impacta diretamente a forma como o PCR7 é medido.

Na prática, o sistema passa a interpretar o ambiente como alterado, mesmo sem intervenção do administrador, acionando o mecanismo de proteção de forma indevida.

Imagem: Microsoft

As condições específicas para a falha

De acordo com os cenários observados, o problema tende a ocorrer quando as seguintes condições estão presentes:

- Inicialização em modo UEFI

- Secure Boot ativado

- Uso ativo do PCR7 para validação de integridade

- Políticas de grupo exigindo verificação de boot seguro

- Ambiente corporativo com configurações reforçadas de segurança

- Verificação via msinfo32 indicando PCR7 vinculado

Esses fatores são comuns em servidores corporativos, o que aumenta o impacto do problema.

Como evitar que seus servidores fiquem presos na tela de recuperação

A prevenção é o melhor caminho, especialmente em ambientes críticos onde indisponibilidade gera impacto direto no negócio.

Antes de aplicar a atualização KB5082063, é recomendável revisar as configurações de segurança relacionadas ao BitLocker.

Passo a passo preventivo

- Abra o Editor de Política de Grupo

- Acesse as configurações do BitLocker

- Localize políticas ligadas à validação de integridade de inicialização

- Desative temporariamente exigências relacionadas ao PCR7

- Aplique as alterações

- Instale a atualização apenas após essa revisão

Essa abordagem reduz significativamente a chance de ativação indevida da recuperação.

Uso do Known Issue Rollback (KIR)

A Microsoft disponibilizou o Known Issue Rollback (KIR) como medida de mitigação. Esse recurso permite reverter alterações problemáticas introduzidas por atualizações recentes sem a necessidade de desinstalação completa.

O KIR pode ser aplicado via política de grupo ou por configurações administrativas em ambientes gerenciados, sendo uma solução rápida para restaurar o comportamento esperado do sistema.

O que fazer se o servidor já foi afetado

Caso o servidor já esteja na tela de recuperação:

- Insira a chave de recuperação do BitLocker

- Acesse o sistema normalmente

- Suspenda temporariamente o BitLocker

- Revise as políticas de grupo aplicadas

- Reative a proteção após a estabilização

Esse processo evita que o problema se repita em reinicializações futuras.

Um histórico de falhas: o BitLocker e as atualizações da Microsoft

Esse tipo de incidente não é novo. Nos últimos anos, falhas semelhantes envolvendo o BitLocker têm sido registradas após atualizações do Windows:

- 2022, solicitações inesperadas de chave após updates

- 2024, problemas relacionados ao TPM em ambientes corporativos

- 2025, falhas envolvendo mudanças no Secure Boot

A recorrência desses casos levanta preocupações sobre a previsibilidade e estabilidade das atualizações em componentes críticos do sistema.

Embora melhorias de segurança sejam essenciais, alterações no processo de inicialização exigem validação extremamente rigorosa antes da liberação em larga escala.

Conclusão e próximos passos

O erro causado pela atualização KB5082063 mostra como mudanças aparentemente internas podem impactar diretamente a operação de ambientes críticos.

Para administradores, algumas boas práticas se tornam indispensáveis:

- Testar atualizações antes da aplicação em produção

- Manter backups das chaves de recuperação

- Revisar políticas de segurança com frequência

- Monitorar comportamentos após patches

A recuperação do BitLocker é uma ferramenta essencial de proteção, mas quando acionada indevidamente, pode causar indisponibilidade e riscos operacionais.

Se você enfrentou esse problema, compartilhe sua experiência com outros profissionais e ajude a disseminar esse alerta. Em ambientes corporativos, informação rápida pode evitar grandes impactos.