Uma nova ameaça está chamando a atenção de especialistas em segurança digital: o EvilTokens, um kit de phishing altamente sofisticado que consegue contornar métodos tradicionais de proteção ao explorar falhas no processo de autenticação da Microsoft. Diferente de ataques comuns, essa técnica não depende apenas de roubo de senha, mas sim do sequestro de tokens de autenticação, o que torna a invasão muito mais difícil de detectar.

O objetivo deste artigo é explicar em detalhes o que é o EvilTokens, como ele explora o fluxo de código de dispositivo baseado em OAuth 2.0, e por que ele representa um avanço perigoso no modelo de Phishing as a Service (PhaaS). Esse cenário é ainda mais preocupante diante do aumento significativo de ataques de BEC (Business Email Compromise), que têm como alvo empresas e profissionais.

Com ataques cada vez mais sofisticados, entender o funcionamento dessas ameaças deixou de ser opcional e passou a ser essencial.

O que é o EvilTokens e como ele funciona

O EvilTokens é um kit de phishing da Microsoft que utiliza uma técnica avançada baseada no protocolo OAuth 2.0, especificamente explorando o chamado fluxo de autorização de dispositivos.

Esse fluxo foi originalmente criado para facilitar o login em dispositivos com entrada limitada, como smart TVs ou consoles. Em vez de digitar uma senha diretamente, o usuário insere um código de dispositivo em outro aparelho confiável, como um smartphone ou computador.

O problema é que o EvilTokens se aproveita exatamente desse processo.

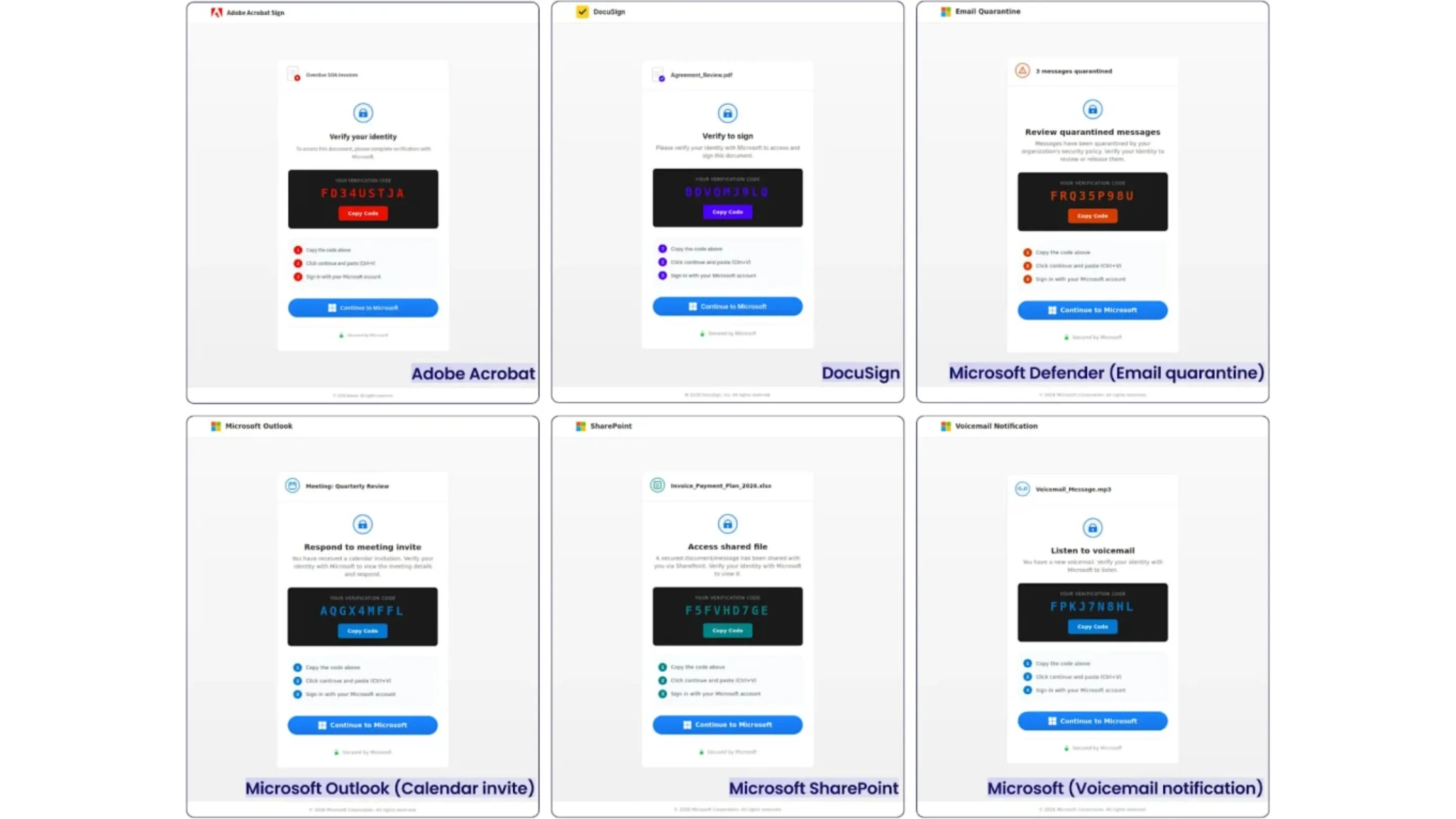

Os atacantes geram um código legítimo de autenticação da Microsoft e o enviam para a vítima, geralmente acompanhado de uma mensagem convincente. Quando a vítima insere esse código em um site oficial, ela acredita estar realizando uma verificação legítima. No entanto, na prática, está autorizando o acesso do invasor à sua conta.

Esse método permite que o criminoso obtenha um token de acesso válido, sem precisar da senha ou até mesmo ignorando o uso de autenticação multifator (MFA).

Isso transforma o ataque em algo extremamente eficaz e silencioso.

Imagem: Sekoia

A anatomia do ataque: Do e-mail ao sequestro da conta

O ataque com EvilTokens segue um fluxo bem estruturado, pensado para enganar até usuários experientes.

Tudo começa com um e-mail cuidadosamente elaborado, muitas vezes simulando comunicações corporativas ou alertas de segurança. Esses e-mails podem conter:

- QR Codes que direcionam para páginas falsas

- Arquivos PDF ou DOCX com instruções maliciosas

- Links que levam a páginas de “verificação” aparentemente legítimas

Ao escanear o QR Code ou abrir o arquivo, a vítima é orientada a inserir um código em uma página oficial da Microsoft. Esse detalhe é crucial, pois a URL pode realmente ser legítima, o que aumenta a confiança da vítima.

O ponto crítico ocorre quando o usuário insere o código fornecido pelo atacante. Nesse momento, ele concede acesso à sua conta sem perceber.

Esse processo resulta no chamado sequestro de tokens, onde o invasor passa a ter acesso contínuo à conta, podendo:

- Ler e enviar e-mails

- Acessar arquivos no OneDrive

- Se passar pelo usuário em comunicações corporativas

- Executar ataques de BEC contra outras vítimas

Como o acesso é feito por meio de um token válido, muitas soluções de segurança não conseguem identificar a atividade como suspeita.

Os riscos do Phishing as a Service (PhaaS)

Um dos aspectos mais preocupantes do EvilTokens é seu modelo de distribuição. Ele está sendo oferecido como um serviço dentro do conceito de Phishing as a Service (PhaaS).

Isso significa que qualquer pessoa, mesmo sem conhecimento técnico avançado, pode adquirir e utilizar o kit.

Esses kits estão sendo comercializados em plataformas como o Telegram, com suporte, atualizações e até painéis de controle para gerenciar campanhas de ataque. Esse nível de profissionalização reduz drasticamente a barreira de entrada para o cibercrime.

Além disso, há indícios de que o EvilTokens pode expandir seu suporte para outras plataformas além da Microsoft, incluindo:

- Serviços do Google, como Gmail

- Sistemas de autenticação corporativa como Okta

Essa escalabilidade torna a ameaça ainda mais perigosa, ampliando o alcance dos ataques e aumentando o número potencial de vítimas.

O crescimento do modelo PhaaS mostra que o cibercrime está evoluindo para um formato cada vez mais organizado e acessível.

Como se proteger contra o sequestro de tokens

Diante de um ataque tão sofisticado, a prevenção exige atenção redobrada e boas práticas de segurança digital.

Veja algumas medidas essenciais:

- Desconfie de solicitações de código de dispositivo: Nenhum serviço legítimo deve pedir que você insira um código recebido por e-mail ou mensagem sem contexto claro.

- Verifique sempre o contexto da solicitação: Mesmo que o site seja oficial, pergunte-se: você iniciou esse processo de login? Se não, é um forte sinal de ataque.

- Evite escanear QR Codes desconhecidos: QR Codes são cada vez mais usados em ataques, pois escondem o destino real do link.

- Treine usuários e equipes: Empresas devem investir em conscientização sobre phishing da Microsoft e ataques de engenharia social.

- Implemente políticas de acesso mais rígidas: Controle de sessões, monitoramento de tokens e políticas de acesso condicional podem reduzir o impacto.

- Revogue sessões suspeitas imediatamente: Caso haja qualquer suspeita, é fundamental encerrar sessões ativas e invalidar tokens.

A combinação de tecnologia e educação ainda é a melhor defesa contra esse tipo de ameaça.

Conclusão

O surgimento do EvilTokens marca um novo nível de sofisticação nos ataques de sequestro de tokens. Ao explorar mecanismos legítimos como o OAuth 2.0, os criminosos conseguem contornar proteções tradicionais e operar de forma praticamente invisível.

Esse cenário reforça a importância de uma abordagem proativa em segurança digital, especialmente em ambientes corporativos onde ataques de BEC podem causar prejuízos significativos.

Mais do que nunca, é essencial que usuários e empresas estejam atentos, atualizados e preparados para identificar sinais de ataques que vão além do phishing tradicional.

A informação é a primeira linha de defesa. Compartilhe este conteúdo e ajude a ampliar a conscientização sobre essa nova ameaça.