A extensão QuickLens maliciosa é um alerta sério para quem acredita que um selo de verificação na Chrome Web Store é garantia absoluta de segurança. O que antes parecia uma alternativa simples ao Google Lens se transformou em um pesadelo silencioso para usuários de Windows, Linux e macOS.

Tudo começou com a venda da extensão para uma empresa chamada “LLC Quick Lens”. Pouco tempo depois, a atualização 5.8 foi liberada. O que deveria trazer melhorias, na prática, passou a executar ações ocultas, incluindo tentativa de roubo de carteiras como MetaMask e outras extensões cripto. O caso expõe um risco pouco comentado, extensões que mudam de dono sem alarde e passam a agir como malware no Chrome.

Se você usa criptomoedas ou armazena dados sensíveis no navegador, este alerta é para você.

O que aconteceu com a QuickLens

A história da extensão QuickLens maliciosa começa com uma mudança silenciosa de propriedade. A extensão, antes mantida por um desenvolvedor original, foi vendida para a empresa “LLC Quick Lens”. Até aí, nada ilegal. O problema surgiu após a atualização 5.8.

Usuários relataram comportamento suspeito logo após a atualização automática. O código passou a incluir conexões com servidores externos desconhecidos e alterações nas permissões internas da extensão.

Outro ponto preocupante foi a política de privacidade. Ela passou a conter informações genéricas e inconsistentes, sem transparência sobre coleta de dados. Em termos simples, a extensão começou a se comportar como um intermediário invisível entre o usuário e os sites acessados.

Esse tipo de comportamento é típico de extensões comprometidas. Elas não parecem perigosas à primeira vista, mas ganham permissões excessivas, interceptam tráfego e manipulam páginas carregadas no navegador.

Imagem: Reddit | Bleeping computer

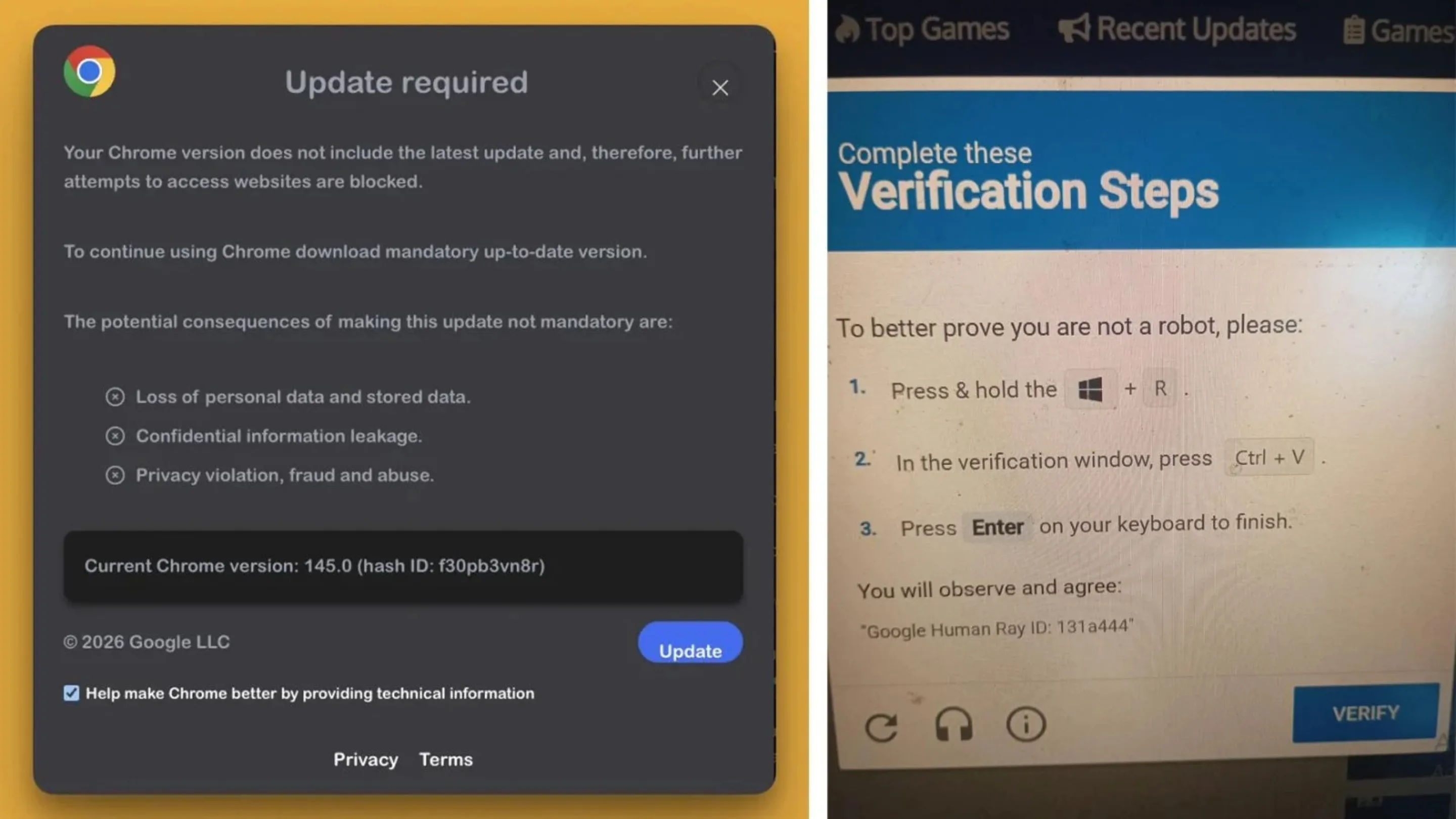

Como o ataque clickfix funciona na prática

O chamado ataque ClickFix é uma técnica de engenharia social. O nome pode soar técnico, mas o funcionamento é simples e perigoso.

A vítima recebe uma mensagem ou visualiza um aviso informando que há um problema no navegador. A solução oferecida é copiar e colar um comando no terminal ou no PowerShell, prometendo “corrigir” o erro.

Na prática, o usuário executa um script malicioso com privilégios do próprio sistema.

No contexto da extensão QuickLens maliciosa, o ataque ClickFix pode ser usado para convencer a vítima a rodar comandos que instalam cargas adicionais, desativam proteções do sistema ou liberam acesso remoto para criminosos.

É importante entender que navegadores não exigem comandos manuais para “corrigir falhas de segurança”. Se alguém pede para você colar algo no terminal, desconfie imediatamente.

Remoção de cabeçalhos de segurança

Um dos comportamentos mais perigosos identificados foi a remoção ou modificação de cabeçalhos de segurança como o CSP, Content Security Policy.

O CSP é uma política que impede que scripts maliciosos sejam executados dentro de uma página. Ao desativá-lo, a extensão abre caminho para injeção de código.

Em termos simples, é como retirar o cadeado da porta para que qualquer script externo possa entrar. Essa técnica permite capturar informações digitadas, redirecionar transações e modificar páginas legítimas.

Essa prática reforça o caráter de malware no Chrome associado à extensão comprometida.

O foco nas criptomoedas e dados sensíveis

O principal alvo da extensão QuickLens maliciosa são carteiras de criptomoedas e contas online de alto valor.

Entre as carteiras visadas estão:

- MetaMask

- Phantom

- Outras carteiras baseadas em navegador

O objetivo é interceptar frases-semente, chaves privadas ou redirecionar transações para endereços controlados por criminosos. Esse tipo de roubo de criptomoedas extensão é altamente lucrativo e difícil de reverter, já que transações em blockchain são irreversíveis.

Além disso, houve indícios de coleta de dados de serviços como Gmail e Facebook. Isso inclui tokens de sessão, que permitem acesso à conta sem necessidade de senha.

Em outras palavras, o impacto pode ir muito além do mundo cripto.

Como se proteger e o que fazer agora

Se você instalou a extensão QuickLens maliciosa, siga este passo a passo imediatamente:

- Abra o Chrome e acesse chrome://extensions

- Localize QuickLens

- Clique em “Remover”

- Reinicie o navegador

Depois disso:

- Execute uma verificação completa com seu antivírus

- Revise todas as extensões instaladas

- Troque senhas de e-mail, redes sociais e corretoras

- Ative autenticação em dois fatores

- Se usa MetaMask, considere criar uma nova carteira e transferir os fundos

Em sistemas Windows, verifique se nenhum comando suspeito foi executado recentemente no PowerShell. No Linux e macOS, revise o histórico do terminal.

Também é recomendável limpar sessões ativas do Gmail, Facebook e exchanges de criptomoedas.

Prevenção é essencial. Antes de instalar qualquer extensão:

- Verifique o desenvolvedor

- Leia avaliações recentes

- Observe mudanças de nome ou empresa

- Analise permissões solicitadas

Extensões podem ler e modificar dados em todos os sites que você visita. Essa é uma permissão extremamente poderosa.

Conclusão

O caso da extensão QuickLens maliciosa mostra como a confiança pode ser explorada no ecossistema do Chrome. Uma simples mudança de proprietário foi suficiente para transformar uma ferramenta comum em potencial vetor de ataque.

O ataque ClickFix, a remoção de proteções como CSP e o foco em carteiras como MetaMask revelam um cenário preocupante para entusiastas de criptomoedas e usuários comuns.

A principal lição é clara, revise agora mesmo suas extensões instaladas. Segurança digital não é apenas sobre antivírus, mas também sobre vigilância ativa do que roda dentro do seu navegador. A próxima vítima pode ser quem ignora uma simples atualização automática.