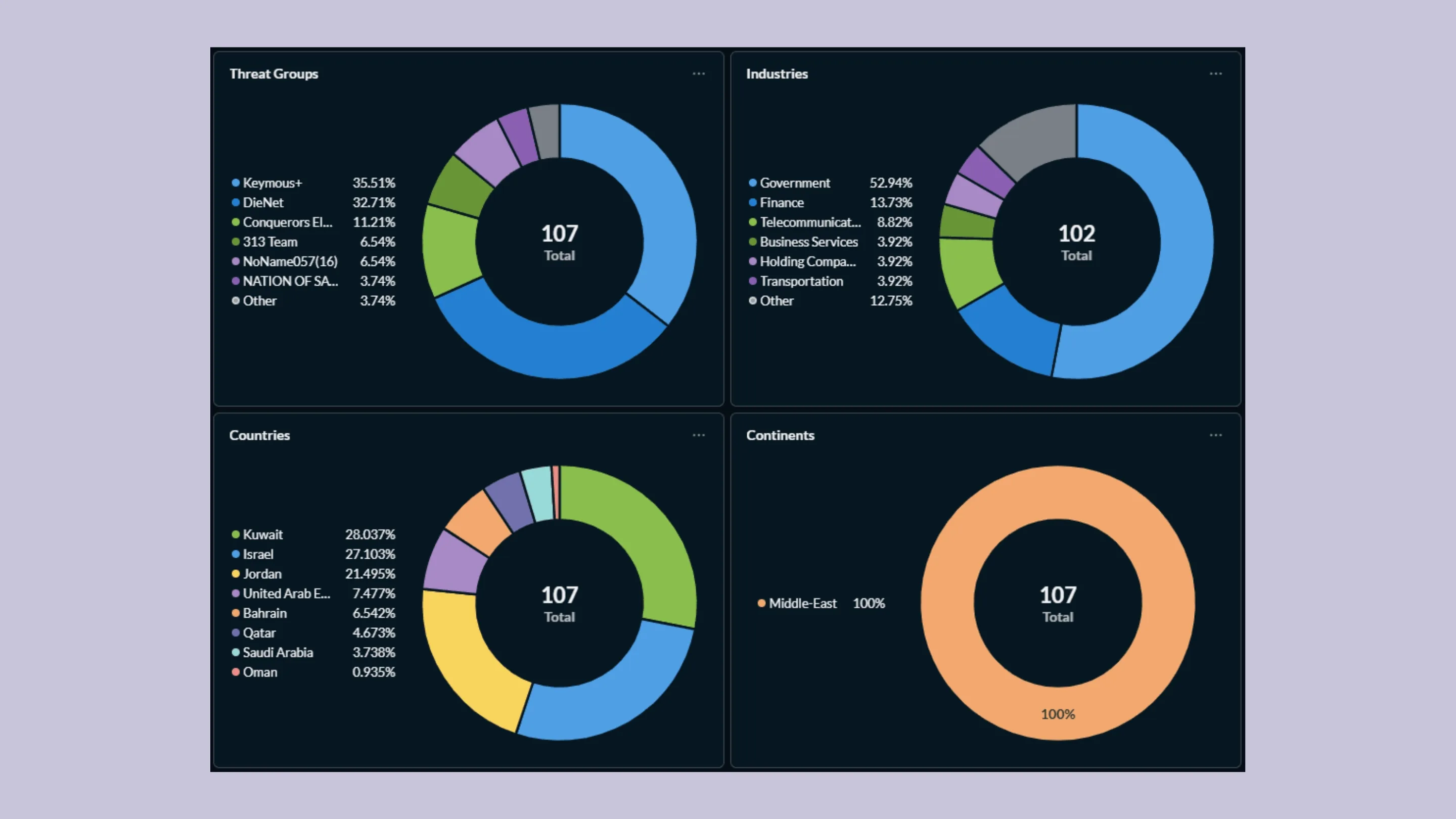

O campo de batalha físico encontrou seu reflexo digital com uma agressividade sem precedentes. A recente escalada da guerra cibernética no Oriente Médio resultou em pelo menos 149 ataques DDoS direcionados a 110 organizações em diferentes países, ampliando o alcance dos conflitos regionais para redes corporativas, governos e infraestruturas críticas ao redor do mundo.

A onda de ataques DDoS hacktivistas não surgiu do nada. Ela acompanha o aumento das tensões relacionadas às operações militares conhecidas como Epic Fury e Roaring Lion, que desencadearam uma mobilização coordenada de coletivos digitais alinhados a diferentes lados do conflito. O que antes se limitava a protestos online pontuais evoluiu para campanhas estruturadas de interrupção de serviços, roubo de dados e disseminação de malware.

Para profissionais de TI e especialistas em segurança cibernética 2026, o cenário atual não representa apenas ruído político digital, mas uma ameaça concreta à estabilidade de sistemas críticos e à continuidade de negócios.

O mapa do hacktivismo: Quem são os principais atores?

A nova fase da guerra cibernética no Oriente Médio é marcada pela atuação coordenada de grupos hacktivistas com motivações políticas claras e forte presença em canais fechados de comunicação.

Entre os nomes mais ativos estão Keymous+, DieNet e o emergente Hider Nex. Esses coletivos têm reivindicado publicamente ataques contra portais governamentais, instituições financeiras e empresas de telecomunicações. O padrão observado inclui anúncios prévios de ofensivas, publicação de contagens regressivas e divulgação de provas de indisponibilidade dos serviços afetados.

O grupo Keymous+ tem se destacado por campanhas de alto volume de tráfego malicioso, explorando redes de botnets distribuídas globalmente. Já o DieNet demonstra maior sofisticação técnica, combinando DDoS com exploração de vulnerabilidades conhecidas em aplicações web. O recém-aparecido Hider Nex tem adotado uma postura mais agressiva, incluindo ameaças de vazamento de dados e uso experimental de ransomware como ferramenta de pressão política.

Esse ecossistema de coletivos digitais opera com rapidez, adaptabilidade e forte componente ideológico, tornando a atribuição e a contenção dos ataques mais complexas.

O papel do Irã e grupos patrocinados pelo Estado

No centro das discussões sobre a guerra cibernética no Oriente Médio estão os chamados grupos de hackers iranianos e estruturas supostamente vinculadas ao Estado.

O Islamic Revolutionary Guard Corps tem sido frequentemente citado em relatórios internacionais como um ator estratégico na coordenação de operações cibernéticas. Embora nem todos os ataques possam ser diretamente atribuídos ao Estado, há indícios de alinhamento ideológico e suporte indireto.

Outro nome relevante é o Cotton Sandstorm, grupo associado a campanhas de espionagem digital e phishing direcionado. Diferentemente dos coletivos puramente hacktivistas, essas operações apresentam maior sofisticação, com uso de infraestrutura dedicada, spear phishing e técnicas avançadas de evasão.

Essa interseção entre hacktivismo e atuação estatal eleva o nível da ameaça. A linha que separa protesto digital de operação estratégica patrocinada torna-se cada vez mais tênue.

Táticas e alvos: Além do simples DDoS

Embora os ataques DDoS hacktivistas liderem as estatísticas, a ofensiva atual vai muito além da simples sobrecarga de servidores.

Uma das táticas identificadas envolve campanhas de phishing por SMS, nas quais vítimas recebem mensagens com links para um falso aplicativo chamado RedAlert. O app fraudulento simula alertas de emergência, mas na prática instala malware capaz de coletar credenciais, monitorar atividades e exfiltrar dados sensíveis.

Além disso, há tentativas de intrusão em sistemas de ICS, Industrial Control Systems, que controlam processos industriais e infraestrutura crítica. Ataques a ambientes de tecnologia operacional representam um salto qualitativo na guerra cibernética no Oriente Médio, pois podem gerar impactos físicos, como interrupções em energia, abastecimento de água ou telecomunicações.

Os setores mais atingidos refletem prioridades estratégicas claras:

- Governamental, 47,8% dos alvos.

- Financeiro, incluindo bancos e corretoras.

- Telecomunicações, fundamentais para conectividade e resposta a emergências.

Para equipes que administram servidores Linux e ambientes híbridos, a combinação de tráfego volumétrico, exploração de vulnerabilidades e campanhas de engenharia social exige defesa em múltiplas camadas.

O impacto nas criptomoedas e infraestrutura de nuvem

A guerra cibernética no Oriente Médio também alcançou o setor de criptomoedas e provedores globais de nuvem.

Serviços hospedados na Amazon Web Services enfrentaram picos de tráfego suspeito associados a campanhas coordenadas. Embora grandes provedores contem com sistemas robustos de mitigação de DDoS, clientes mal configurados ou com arquiteturas frágeis continuam vulneráveis.

Corretoras de criptomoedas sediadas no Irã relatam dificuldades adicionais, incluindo volatilidade extrema, bloqueios de conectividade internacional e risco de sanções. A limitação de acesso a serviços globais de nuvem pode forçar a adoção de infraestruturas locais menos resilientes, ampliando a superfície de ataque.

Para empresas que dependem de ambientes multicloud ou containers orquestrados, a lição é clara: a resiliência precisa ser testada sob cenários reais de estresse, incluindo ataques volumétricos e interrupções regionais de conectividade.

Como as organizações devem se proteger

Diante da escalada da guerra cibernética no Oriente Médio, a postura reativa não é mais suficiente. A proteção exige estratégia contínua e integração entre equipes de TI, segurança e gestão executiva.

Algumas medidas prioritárias incluem:

- Monitoramento contínuo e inteligência de ameaças: Acompanhar indicadores de comprometimento, variações anormais de tráfego e menções a marcas em canais utilizados por hacktivistas é fundamental para antecipar ofensivas.

- Segmentação de redes, separando TI e OT: Ambientes corporativos devem isolar sistemas administrativos de redes industriais. A segmentação reduz a chance de que um ataque iniciado por phishing comprometa sistemas de controle operacional.

- Isolamento de dispositivos IoT: Equipamentos conectados frequentemente operam com firmware desatualizado e credenciais fracas. Criar VLANs dedicadas e restringir acessos externos limita sua exploração como ponto de entrada.

- Planos robustos de mitigação de DDoS: Contratação de serviços especializados, uso de CDN e configuração adequada de firewalls e balanceadores de carga são medidas essenciais para enfrentar ataques DDoS hacktivistas.

- Treinamento contra engenharia social: Campanhas internas de conscientização reduzem o impacto de phishing por SMS e e-mails maliciosos, especialmente quando exploram contextos emocionais ligados a conflitos internacionais.

Para 2026, a segurança cibernética 2026 precisa ser pensada como um componente estratégico de soberania digital, não apenas como um custo operacional.

Conclusão: O futuro da retaliação digital

A atual guerra cibernética no Oriente Médio evidencia uma transformação profunda no conceito de conflito. O espaço digital tornou-se campo legítimo de retaliação, propaganda e sabotagem.

O uso crescente de ransomware como ferramenta política indica que a próxima fase pode envolver não apenas indisponibilidade temporária de serviços, mas extorsão direcionada a governos e empresas estratégicas. Quando dados e infraestrutura são usados como moeda de pressão geopolítica, o impacto ultrapassa fronteiras físicas.

Para organizações públicas e privadas, a mensagem é inequívoca: vigilância contínua, arquitetura resiliente e cultura de segurança são indispensáveis em um cenário onde a guerra não é mais apenas territorial, mas também digital.