Um elemento visual quase invisível de 1×1 pixel está sendo a porta de entrada para o roubo de dados financeiros em dezenas de lojas online, explorando a vulnerabilidade PolyShell no Magento. Especialistas em segurança alertam que hackers têm usado imagens SVG manipuladas para burlar scanners de segurança tradicionais, permitindo a instalação de skimmers de cartão de crédito sem deixar rastros aparentes. A falha afeta tanto o Magento Open Source quanto o Adobe Commerce, e a correção oficial ainda não foi amplamente aplicada, aumentando o risco para administradores de sistemas e proprietários de e-commerce. Este ataque evidencia a necessidade de atenção redobrada à segurança Magento e à manutenção constante de lojas digitais.

O que é a vulnerabilidade PolyShell no Magento e como ela funciona

A PolyShell é uma falha crítica que permite a execução remota de código em plataformas Magento sem necessidade de autenticação. Hackers podem enviar cargas úteis diretamente aos servidores, comprometendo informações sensíveis como dados de pagamento e credenciais de clientes. A exploração dessa vulnerabilidade ocorre de maneira furtiva, muitas vezes através de arquivos aparentemente inocuos, como imagens ou SVGs, tornando o ataque praticamente indetectável para scanners tradicionais.

Imagem: Sansec

O papel do WebRTC na exfiltração

Um dos aspectos mais sofisticados do ataque é o uso do WebRTC, que permite a transferência de dados de forma discreta. O skimmer em SVG captura informações do cartão do cliente e as envia em tempo real para servidores controlados pelos criminosos, sem gerar alertas de firewall ou logs tradicionais. Esse método dificulta a detecção e torna a falha especialmente perigosa.

A técnica do SVG: ocultando malware em plena vista

Hackers aproveitam arquivos SVG que parecem imagens comuns, mas contêm scripts maliciosos embutidos. O atributo onload dispara a execução do código quando a imagem é carregada, e a função atob() decodifica a carga útil em Base64 para ser injetada no DOM da página. Esse malware em SVG permanece invisível para administradores e indetectável para ferramentas automáticas de análise, comprometendo a experiência do usuário sem levantar suspeitas.

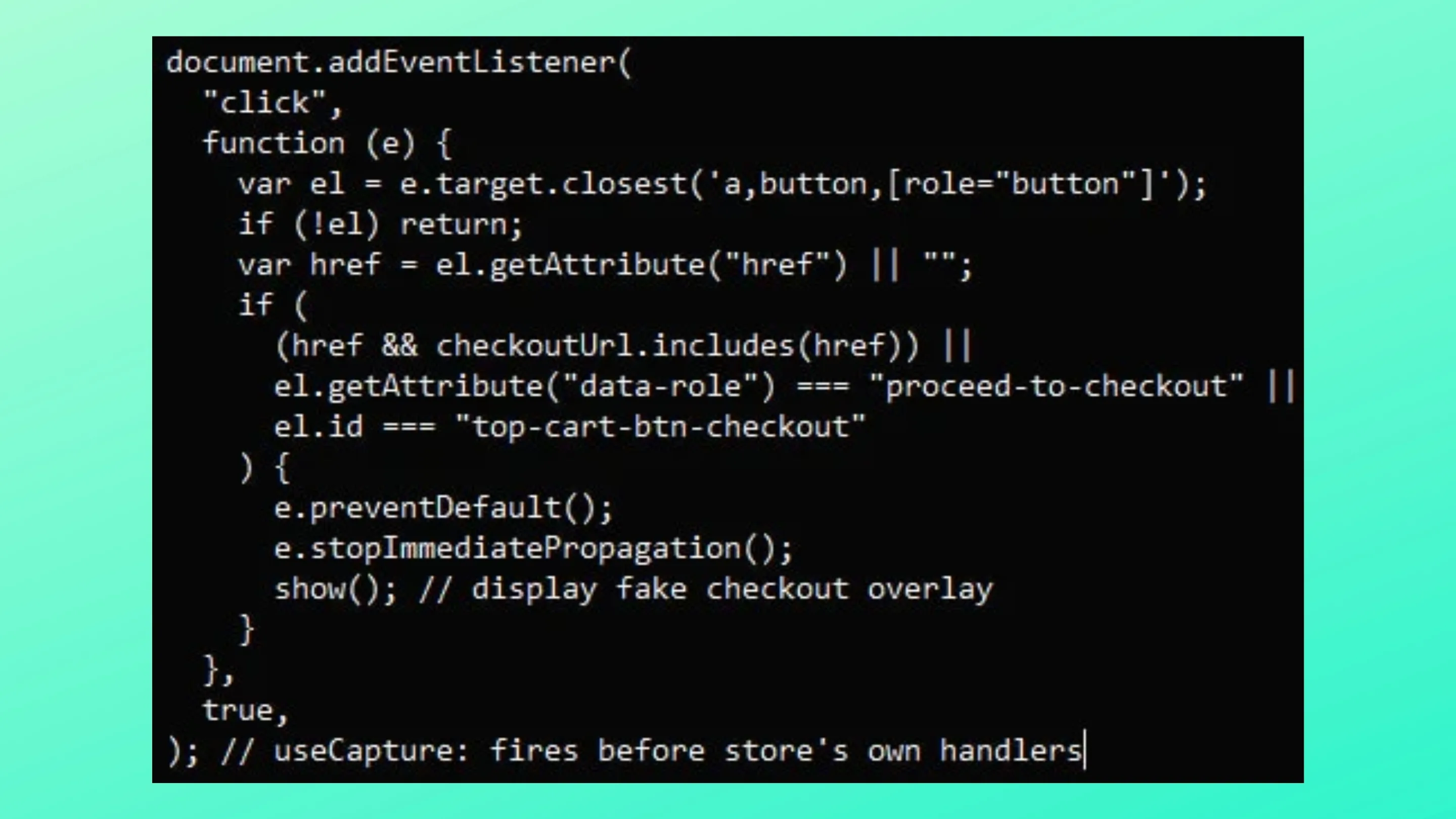

A falsa interface de pagamento

O script cria um formulário de “Pagamento Seguro” falso, enganando os usuários finais. Ao inserir os dados do cartão, o cliente acredita estar interagindo com a loja legítima, enquanto suas informações são capturadas via WebRTC. Essa combinação de engenharia social e exploração técnica torna o ataque altamente eficaz e difícil de prevenir sem medidas específicas de segurança.

Como se proteger e mitigar o ataque

Administradores de sistemas e desenvolvedores devem adotar medidas práticas para reduzir o risco da vulnerabilidade PolyShell no Magento:

- Verificar tags SVG suspeitas em uploads recentes e pastas públicas da loja.

- Monitorar domínios usados para exfiltração, como IncogNet LLC, e bloquear IPs associados.

- Atualizar para Magento 2.4.9-alpha3+, que corrige falhas críticas da PolyShell.

- Revisar scripts e extensões de terceiros que manipulam imagens ou formulários de pagamento.

- Implementar monitoramento contínuo de logs e alertas para detectar tráfego incomum.

- Educar equipe e clientes sobre sinais de formulários falsos ou comportamentos estranhos no checkout.

Essas práticas ajudam a reduzir o risco de exposição a skimmers de cartão de crédito e mantêm a integridade das transações.

Conclusão: impacto e próximos passos

A exploração de SVG e a vulnerabilidade PolyShell no Magento evidenciam a complexidade da segurança em e-commerces de código aberto. Plataformas populares como Magento Open Source e Adobe Commerce são alvo de criminosos devido à ampla base de usuários e à diversidade de extensões. Administradores devem agir rapidamente, atualizando sistemas, revisando logs e adotando monitoramento ativo para evitar prejuízos financeiros e danos à reputação. Acompanhar patches, educar a equipe e assinar newsletters de segurança é essencial para proteger lojas e clientes contra malware em SVG e skimmers de cartão de crédito sofisticados.