A cadeia de suprimentos de software volta ao centro das atenções com o retorno do malware GlassWorm, agora em uma campanha ainda mais agressiva e sofisticada. Mais de 400 repositórios foram comprometidos em plataformas amplamente utilizadas como GitHub, pacotes npm e extensões do Visual Studio Code.

Esse novo ataque reforça um alerta crítico: desenvolvedores e equipes de DevOps continuam sendo alvos diretos de campanhas que exploram a confiança em bibliotecas e ferramentas aparentemente legítimas. O malware GlassWorm evoluiu, utilizando técnicas avançadas de ofuscação e comunicação descentralizada, o que torna sua detecção significativamente mais difícil.

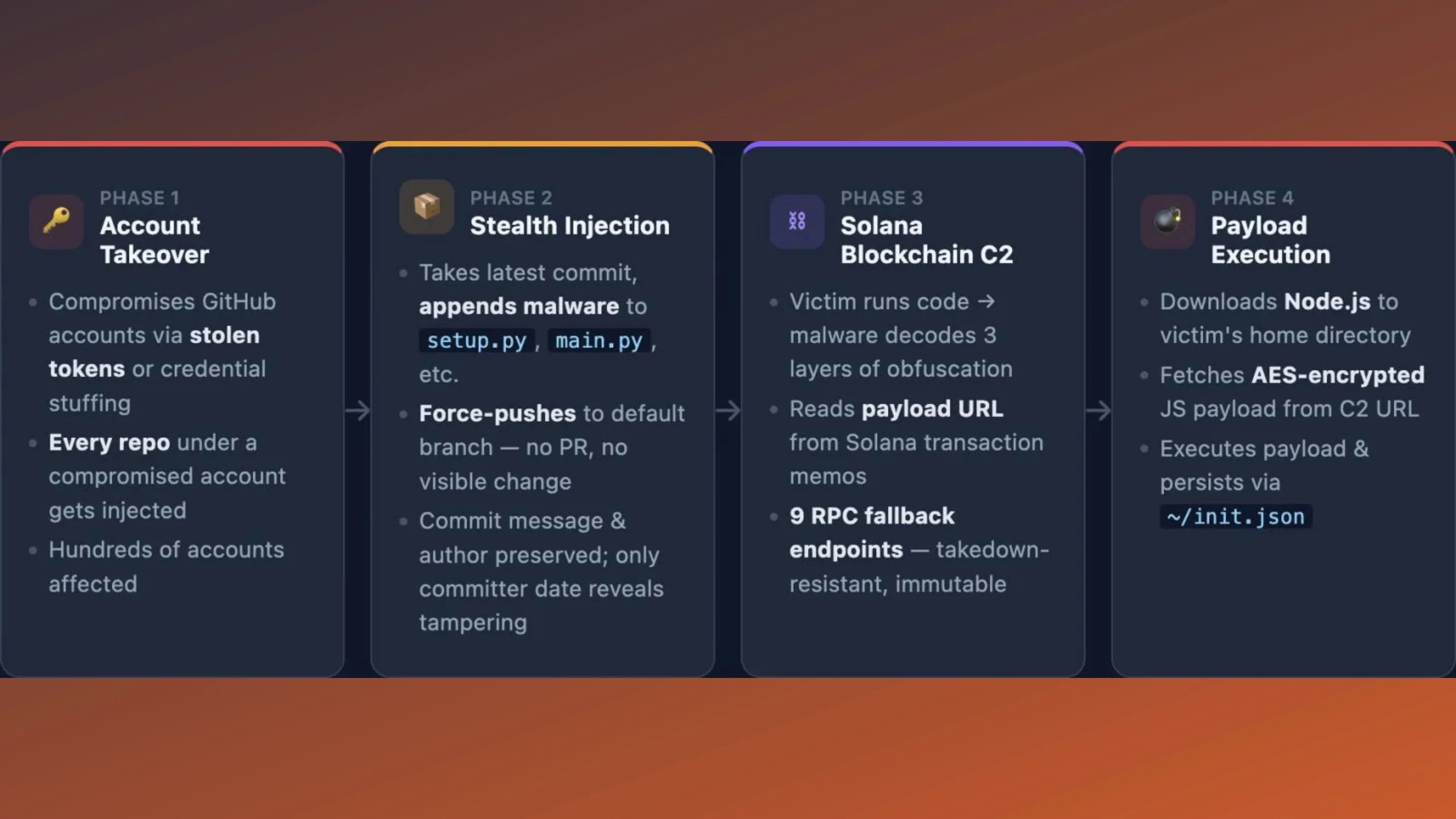

O que é o GlassWorm e como ele opera

O malware GlassWorm é uma ameaça focada em ataques de cadeia de suprimentos (supply chain attack), onde códigos maliciosos são inseridos em projetos confiáveis para atingir um grande número de vítimas de forma indireta.

A principal inovação dessa campanha está no uso de caracteres Unicode invisíveis. Esses caracteres são inseridos no código-fonte de forma que não aparecem visualmente em editores comuns, mas são interpretados normalmente pelo sistema. Isso permite que scripts maliciosos sejam escondidos dentro de arquivos aparentemente limpos.

Na prática, o ataque funciona assim:

- O invasor injeta código ofuscado em repositórios ou pacotes.

- O código contém caracteres invisíveis que dificultam auditorias manuais.

- Ao ser executado, o script instala componentes adicionais no sistema da vítima.

- O ambiente de desenvolvimento passa a ser controlado remotamente.

Esse método torna ferramentas tradicionais de revisão de código menos eficazes, especialmente quando não há validação automatizada robusta.

Imagem: Step Security

O papel da blockchain Solana no ataque

Um dos aspectos mais sofisticados do malware GlassWorm é o uso da blockchain Solana como canal de comando e controle (C2).

Diferente de servidores tradicionais, que podem ser derrubados ou bloqueados, a blockchain oferece uma infraestrutura descentralizada e resistente à censura. O malware consulta transações públicas na rede Solana para obter instruções.

Isso funciona da seguinte forma:

- Os atacantes publicam dados codificados em transações na blockchain.

- O malware presente na máquina infectada lê essas transações.

- As instruções são decodificadas e executadas localmente.

Esse modelo dificulta drasticamente a interrupção da comunicação maliciosa, já que não há um servidor central para ser desativado.

Alcance da campanha em 2026

A nova onda do malware GlassWorm impressiona pelo alcance e pela diversidade de alvos. De acordo com análises recentes, a campanha comprometeu:

- Mais de 200 repositórios Python

- Cerca de 151 projetos em JavaScript e TypeScript

- Diversas extensões maliciosas distribuídas no ecossistema do VSCode

- Pacotes npm maliciosos amplamente distribuídos

Além disso, pesquisadores da Step Security identificaram padrões consistentes que indicam automação na propagação do ataque, sugerindo uma operação altamente organizada.

Esse cenário amplia o risco para qualquer desenvolvedor que dependa de bibliotecas externas, especialmente em ambientes Linux e pipelines CI/CD.

Como saber se você foi infectado (Guia prático)

Identificar uma infecção pelo malware GlassWorm pode ser desafiador, mas existem indicadores claros de comprometimento (IoCs) que você deve verificar imediatamente.

1. Presença de arquivos suspeitos

Verifique se existe o seguinte arquivo no seu sistema:

- ~/init.json

Esse arquivo não costuma fazer parte de ambientes legítimos e pode indicar atividade maliciosa.

2. Variáveis incomuns no ambiente

Fique atento à presença da variável:

- lzcdrtfxyqiplpd

Nomes aleatórios como esse são frequentemente usados para ocultar funções maliciosas.

3. Instalações inesperadas de Node.js

Mesmo em projetos que não utilizam JavaScript, o malware pode instalar o Node.js silenciosamente para executar scripts maliciosos.

Verifique:

- Instalações recentes não autorizadas

- Processos Node.js desconhecidos em execução

4. Alterações em dependências

Analise seus arquivos:

- package.json

- requirements.txt

- setup.py

Procure por dependências desconhecidas ou recentemente adicionadas sem justificativa.

5. Comportamento anômalo no sistema

Outros sinais incluem:

- Execução de scripts sem intervenção do usuário

- Comunicação com endpoints desconhecidos

- Lentidão ou uso elevado de CPU sem explicação

Medidas imediatas

Se houver suspeita de infecção:

- Isole o ambiente afetado

- Revogue credenciais e tokens

- Reinstale dependências a partir de fontes confiáveis

- Audite logs e pipelines CI/CD

- Utilize ferramentas de segurança especializadas

Conclusão e proteção futura

O retorno do malware GlassWorm evidencia uma tendência preocupante: ataques cada vez mais sofisticados explorando a confiança no ecossistema open source. O uso de caracteres Unicode invisíveis e da blockchain Solana eleva o nível técnico dessas ameaças, exigindo uma postura mais rigorosa por parte dos desenvolvedores.

A melhor defesa continua sendo a prevenção. Algumas práticas essenciais incluem:

- Auditoria constante de dependências

- Uso de ferramentas automatizadas de segurança

- Revisão rigorosa de código, incluindo detecção de caracteres invisíveis

- Monitoramento contínuo de ambientes de desenvolvimento

A segurança no VSCode, em projetos hospedados no GitHub e no uso de pacotes npm maliciosos depende diretamente da vigilância ativa dos desenvolvedores. Em um cenário onde ataques de supply chain se tornam cada vez mais comuns, confiar cegamente não é mais uma opção.

Manter uma postura proativa é o que diferencia ambientes seguros de sistemas comprometidos.