Ferramentas confiáveis sempre foram um pilar essencial na rotina de equipes de TI. No entanto, uma nova onda de ataques mostra que essa confiança pode ser explorada de forma perigosa. Softwares legítimos, amplamente utilizados para suporte remoto, estão sendo transformados em instrumentos de invasão silenciosa.

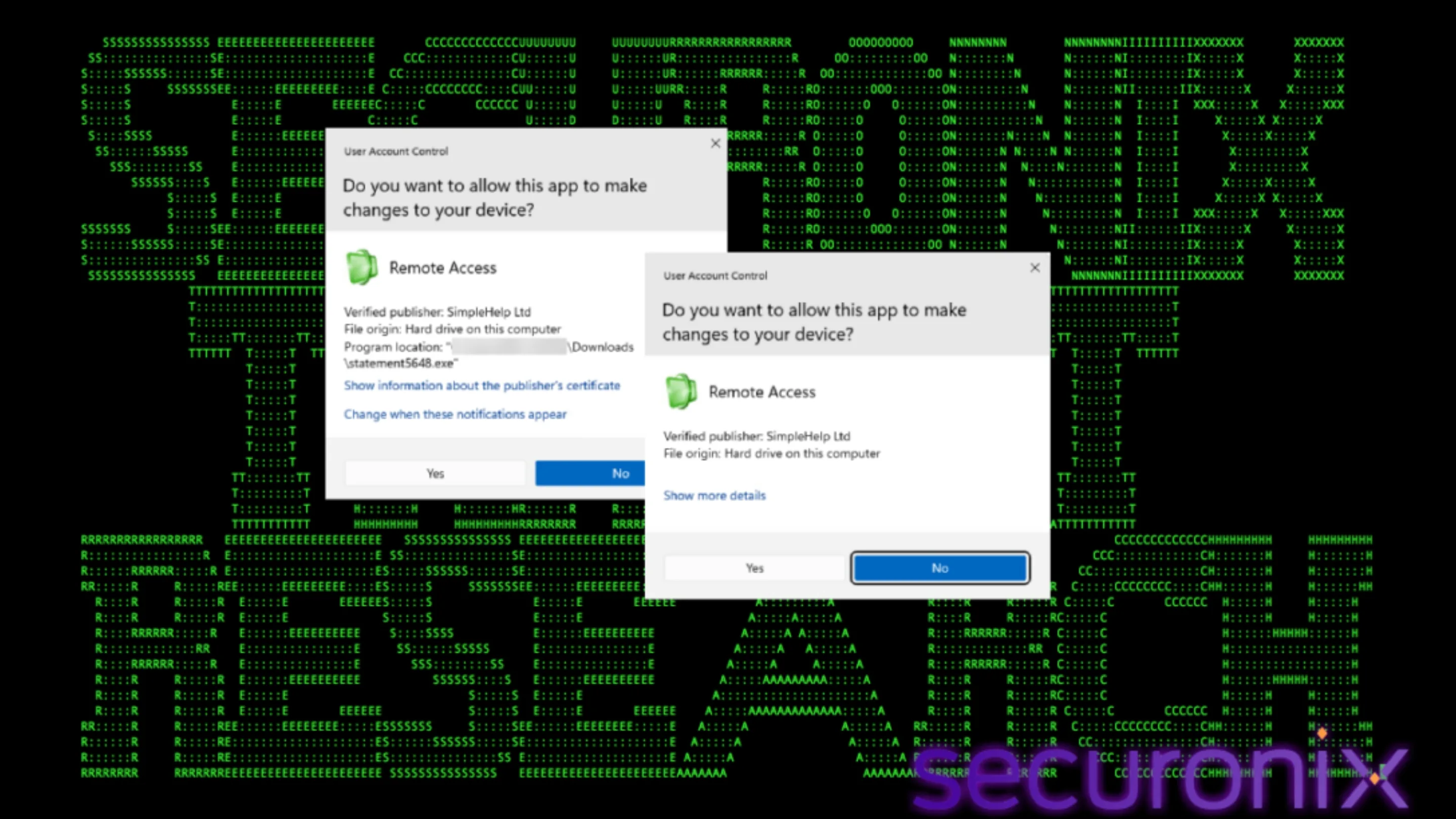

A campanha VENOMOUS#HELPER é um exemplo claro dessa mudança no cenário de ameaças. Em vez de depender exclusivamente de malwares tradicionais, os atacantes utilizam ferramentas assinadas digitalmente como SimpleHelp e ScreenConnect para obter acesso remoto e persistente aos sistemas das vítimas.

O mais alarmante é a escala do ataque, com mais de 80 organizações já comprometidas, evidenciando como esse modelo é eficaz e difícil de detectar.

Como a campanha de phishing com ferramentas RMM funciona

O ataque começa com uma estratégia clássica de engenharia social, mas com execução refinada.

As vítimas recebem e-mails fraudulentos que se passam pela Administração da Segurança Social (SSA). Essas mensagens criam um senso de urgência, incentivando o usuário a clicar em links maliciosos.

Ao clicar, a vítima é redirecionada para sites comprometidos, utilizados como intermediários para evitar bloqueios por filtros de segurança. Esse detalhe é crucial, pois permite que o ataque contorne soluções tradicionais de proteção de e-mail.

A técnica de canal duplo: por que usar SimpleHelp e ScreenConnect simultaneamente?

Um dos diferenciais dessa campanha é o uso combinado de SimpleHelp e ScreenConnect.

Essa abordagem oferece vantagens estratégicas para os invasores:

- Continuidade do acesso, caso uma ferramenta seja removida

- Maior persistência dentro do sistema comprometido

- Redução de suspeitas, já que ambas são amplamente utilizadas por profissionais de TI

Ao utilizar duas ferramentas legítimas ao mesmo tempo, os atacantes aumentam significativamente suas chances de manter o controle do ambiente.

Anatomia técnica da invasão

Após o acesso inicial, o ataque evolui rapidamente para um nível mais profundo de comprometimento.

O uso do JWrapper é um dos pontos centrais dessa fase. Essa ferramenta legítima é utilizada para empacotar aplicações Java, mas aqui é explorada para garantir persistência no sistema, inclusive em condições mais restritas.

Isso permite que o malware continue operando mesmo em Modo de Segurança, um ambiente geralmente considerado mais protegido.

Monitoramento constante: como o malware verifica o ambiente via WMI

O ataque se destaca pelo uso de WMI (Windows Management Instrumentation) para monitoramento contínuo do sistema.

Com isso, os invasores conseguem:

- Detectar atividade do usuário em tempo real

- Identificar a presença de antivírus

- Ajustar o comportamento do malware para evitar detecção

Esse nível de adaptação torna o ataque extremamente furtivo.

Escalação de privilégios e controle total do sistema (SYSTEM level)

Após garantir persistência e monitoramento, o próximo passo é a escalada de privilégios.

A campanha consegue atingir o nível SYSTEM, o mais alto nível de acesso no Windows. Isso concede aos atacantes:

- Controle completo da máquina

- Capacidade de executar comandos críticos

- Manipulação de serviços e processos

- Possibilidade de movimentação lateral na rede

Nesse ponto, a infraestrutura da organização já está sob controle total.

Por que antivírus comuns falham nesse tipo de ataque?

Esse tipo de campanha expõe limitações importantes dos antivírus tradicionais.

Ferramentas como SimpleHelp, ScreenConnect e JWrapper são legítimas e assinadas digitalmente. Isso significa que não são tratadas como ameaças por mecanismos baseados em assinatura.

Além disso, o ataque não depende apenas de arquivos maliciosos, mas sim do uso indevido de softwares confiáveis. Esse modelo é conhecido como abuso de ferramentas legítimas.

Sem soluções avançadas de detecção comportamental, como EDR (Endpoint Detection and Response), a atividade maliciosa pode passar despercebida por longos períodos.

Conclusão e medidas de proteção

A campanha VENOMOUS#HELPER evidencia uma realidade cada vez mais comum: a confiança cega em softwares legítimos pode se tornar uma vulnerabilidade crítica.

O impacto desse tipo de ataque é elevado, pois combina engenharia social, persistência avançada e controle remoto com ferramentas confiáveis.

Para reduzir os riscos, algumas medidas são essenciais:

- Implementar soluções de EDR com foco em comportamento

- Monitorar e auditar o uso de ferramentas de acesso remoto

- Restringir privilégios administrativos

- Validar cuidadosamente comunicações recebidas por e-mail

- Revisar regularmente os softwares autorizados na rede

A segurança moderna exige mais do que confiar em assinaturas digitais. É fundamental entender como as ferramentas estão sendo utilizadas dentro do ambiente.

Revisar o uso de SimpleHelp e ScreenConnect pode ser um passo decisivo para evitar comprometimentos silenciosos.