Um novo golpe envolvendo contas da Apple está chamando a atenção da comunidade de segurança. Criminosos estão abusando das notificações legítimas enviadas pelos servidores da empresa para aplicar ataques de phishing, criando e-mails que parecem totalmente confiáveis. O problema é grave porque essas mensagens chegam com domínio oficial, como @id.apple.com, o que reduz drasticamente a desconfiança do usuário.

Nesse cenário, o termo phishing em contas Apple ID descreve melhor o que está acontecendo. Não se trata de uma falha clássica, mas de um abuso inteligente de funcionalidades legítimas da plataforma. Isso permite que golpistas enganem filtros de segurança e, principalmente, usuários comuns.

O risco aumenta porque esses e-mails não apresentam sinais tradicionais de fraude. Eles passam por verificações técnicas e chegam à caixa de entrada como comunicações legítimas, tornando o golpe mais sofisticado e perigoso.

Como os golpistas burlam a segurança da Apple

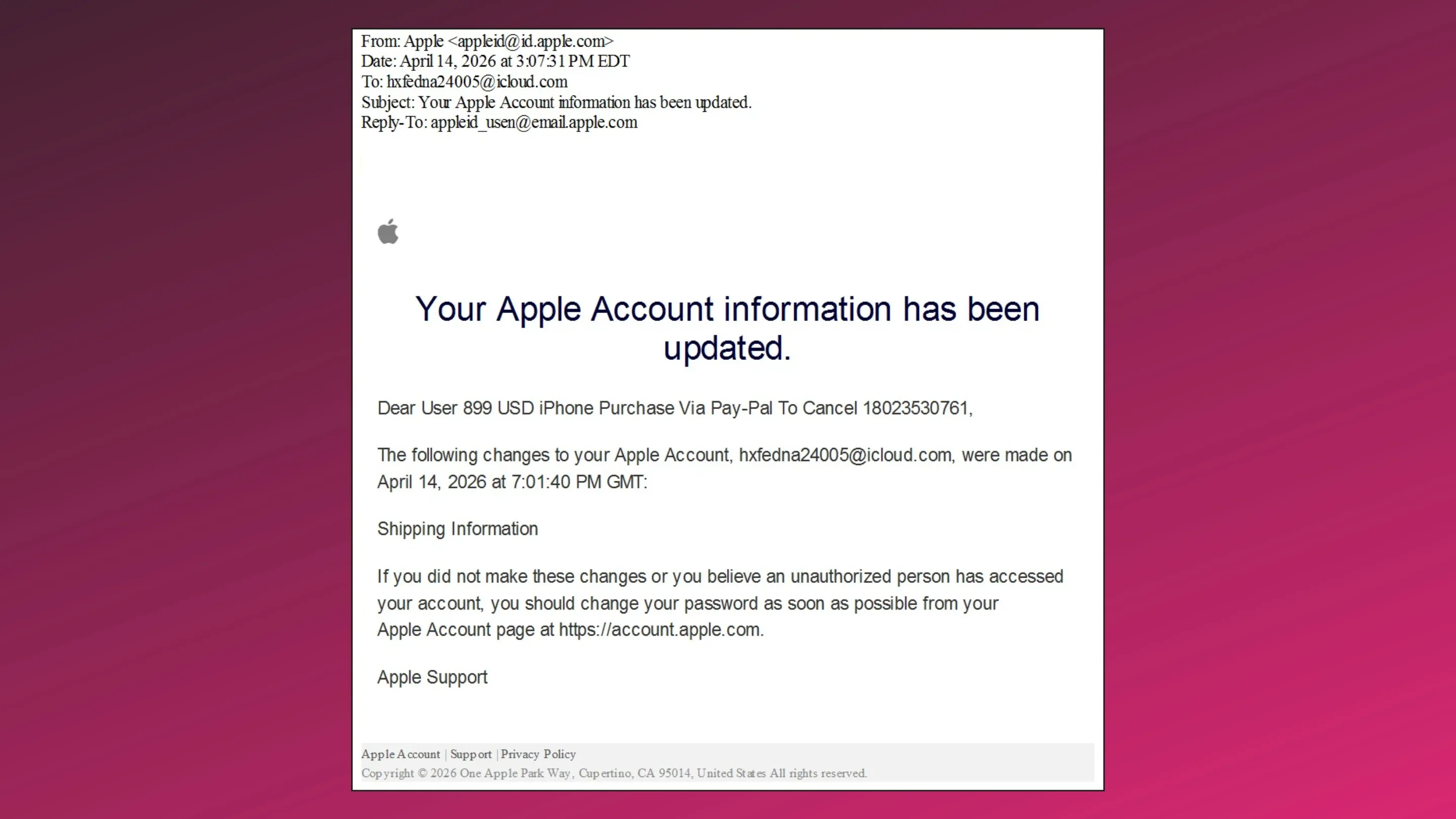

O método utilizado pelos criminosos explora campos básicos do perfil da conta. Ao criar ou editar um Apple ID, eles inserem mensagens maliciosas nos campos de nome e sobrenome.

Essas informações são posteriormente incluídas automaticamente em e-mails enviados pela Apple, como alertas de alteração de dados ou notificações de atividade na conta. Assim, o conteúdo do golpe aparece dentro de uma mensagem legítima.

Na prática, o usuário recebe um e-mail oficial, mas com uma mensagem embutida que pode induzir ações perigosas, como entrar em contato com um suposto suporte ou tomar medidas urgentes.

Esse tipo de manipulação é difícil de perceber, pois não envolve falsificação direta de identidade digital, e sim o uso indevido de um recurso legítimo.

Imagem: BleepingComputer

Por que os filtros de spam não bloqueiam?

O sucesso do golpe está diretamente ligado aos mecanismos de autenticação de e-mail. As mensagens enviadas passam por validações como SPF, DKIM e DMARC, que confirmam a legitimidade do remetente.

Como o envio ocorre pelos próprios servidores da Apple, os sistemas de e-mail consideram essas mensagens seguras. Isso faz com que elas não sejam bloqueadas nem marcadas como spam.

O desafio aqui é que os filtros analisam principalmente a origem da mensagem, e não o conteúdo inserido dinamicamente. Dessa forma, mesmo um texto malicioso pode passar despercebido.

O perigo do phishing de retorno de chamada

Uma característica marcante desse golpe é o uso do callback phishing, ou phishing de retorno de chamada. Em vez de direcionar a vítima para um site falso, o e-mail solicita que ela ligue para um número de telefone.

Esse número, apresentado como suporte da Apple, na verdade conecta a vítima a golpistas. Durante a ligação, eles utilizam técnicas de engenharia social para extrair informações sensíveis.

Entre os dados visados estão credenciais de acesso, códigos de verificação e até informações financeiras. O contato direto por telefone aumenta a confiança da vítima e dificulta a identificação do golpe.

Além disso, os criminosos costumam criar um senso de urgência, alegando compras suspeitas ou problemas na conta, pressionando o usuário a agir rapidamente.

Como se proteger e identificar o golpe

A melhor defesa contra esse tipo de ataque é a atenção aos detalhes. Mesmo que o e-mail venha de um endereço legítimo, é importante analisar o conteúdo com cuidado.

Desconfie de mensagens com senso de urgência ou que mencionem compras inesperadas. Outro sinal de alerta é a presença de textos estranhos ou fora de contexto, especialmente em campos como nome do usuário.

Evite ligar para números fornecidos em e-mails. Sempre busque os canais oficiais da Apple acessando diretamente o site ou aplicativo da empresa.

Manter a autenticação em dois fatores ativa também é essencial. Embora não impeça o recebimento do e-mail, essa camada adicional dificulta o acesso não autorizado à conta.

Para usuários mais avançados e administradores, soluções de segurança que analisam o conteúdo das mensagens podem ajudar a detectar esse tipo de ameaça.

Conclusão e o posicionamento da Apple

O uso indevido das notificações da Apple mostra como até sistemas confiáveis podem ser explorados de forma criativa. Nesse caso, o ataque não quebra a segurança da plataforma, mas utiliza seus próprios recursos para enganar usuários.

Embora a empresa invista em proteção e autenticação, esse tipo de abuso ainda pode ocorrer devido à forma como os dados são inseridos nas mensagens automáticas.

A principal recomendação continua sendo a conscientização. Usuários devem evitar ações impulsivas e sempre verificar informações diretamente em canais oficiais.

Esse caso reforça que segurança digital não depende apenas da tecnologia, mas também da atenção e do comportamento do usuário.