A Mandiant, subsidiária de segurança cibernética do Google Cloud, publicou um relatório mostrando como cibercriminosos podem usar engenharia social para, com um simples comando, instalar uma série de malwares, roubar uma grande quantidade de dados e até mesmo vigiar usuários do macOS.

A empresa relatou um caso específico no qual um usuário foi atraído por uma conta roubada no Telegram para uma chamada em um ambiente falsificado semelhante ao Zoom — provavelmente usando deepfake (vídeos realistas gerados por inteligência artificial) para se passar por uma pessoa real.

Posts relacionados

- Malware aproveita erros de digitação em URLs para invadir Macs

- Anúncios no Google imitavam páginas da Apple para comprometer Macs

- Possível primeiro malware com IA se passa pelo Grok para atacar Macs

Na chamada, os atacantes alegaram que o computador do usuário estava com problemas no áudio, os instruindo a executar comandos de “solução de problemas” no Terminal — uma técnica de ataque conhecida como “ClickFix“, semelhante à que mencionamos mais cedo no malware Matryoshka.

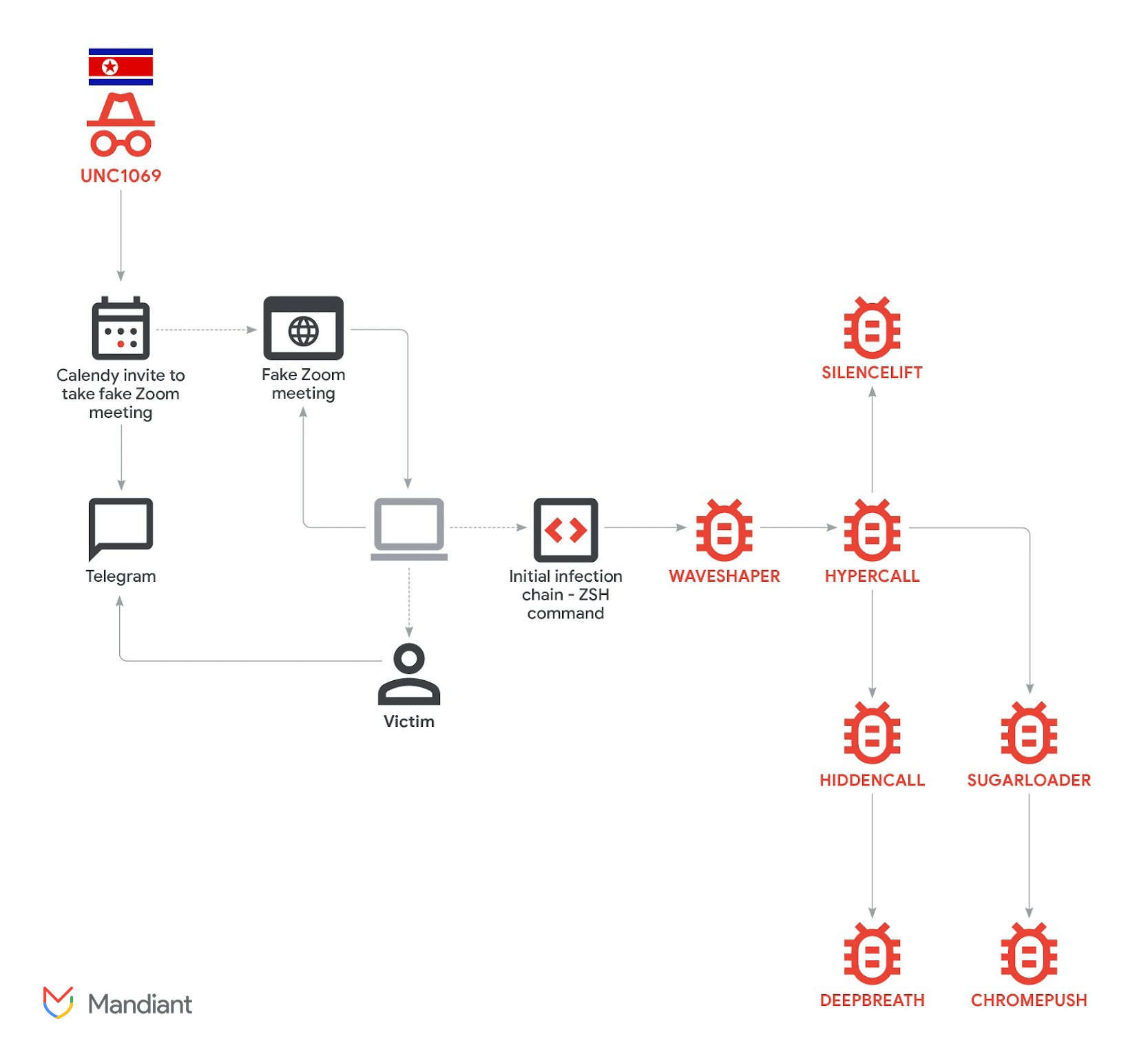

O que o usuário não sabia era que estava sendo alvo de um grupo de ameaças norte-coreano denominado UNC1069. Ativo pelo menos desde 2018, o grupo usou o comando como uma porta de entrada para instalar uma cadeia de nada menos que sete famílias de malwares diferentes no computador da vítima.

O primeiro deles foi o WAVESHAPER, que serviu para coletar informações do sistema (como processos em execução e hardware) e baixar o próximo — o HYPERCALL, que foi responsável por expandir consideravelmente o enorme controle exercido pelos atacantes na máquina infectada.

Foi ele o responsável por instalar o HIDDENCALL (para acesso direto ao teclado e comandos do sistema), o SUGARLOADER (para garantir que a cadeia de malwares continuasse ativa mesmo após reinicializações) e o SILENCELIFT (que enviava sinais constantes sobre o status da máquina).

Após todas essas garantias, foi instalado o DEEPBREATH, um malware que manipulou o sistema para garantir acesso a credenciais das Chaves do iCloud, mensagens do Telegram, dados do aplicativo Notas (Notes) e de navegadores baseados no Chromium — tudo visando facilitar o roubo de carteiras de criptomoedas.

Por fim, com o CHROMEPUSH, foi instalada uma extensão no navegador da vítima para registrar tudo o que era digitado, roubar cookies de sessão e senhas, e até mesmo realizar capturas de tela em intervalos definidos pelos atacantes — o que dava aos atacantes efetivos poderes de espionagem.

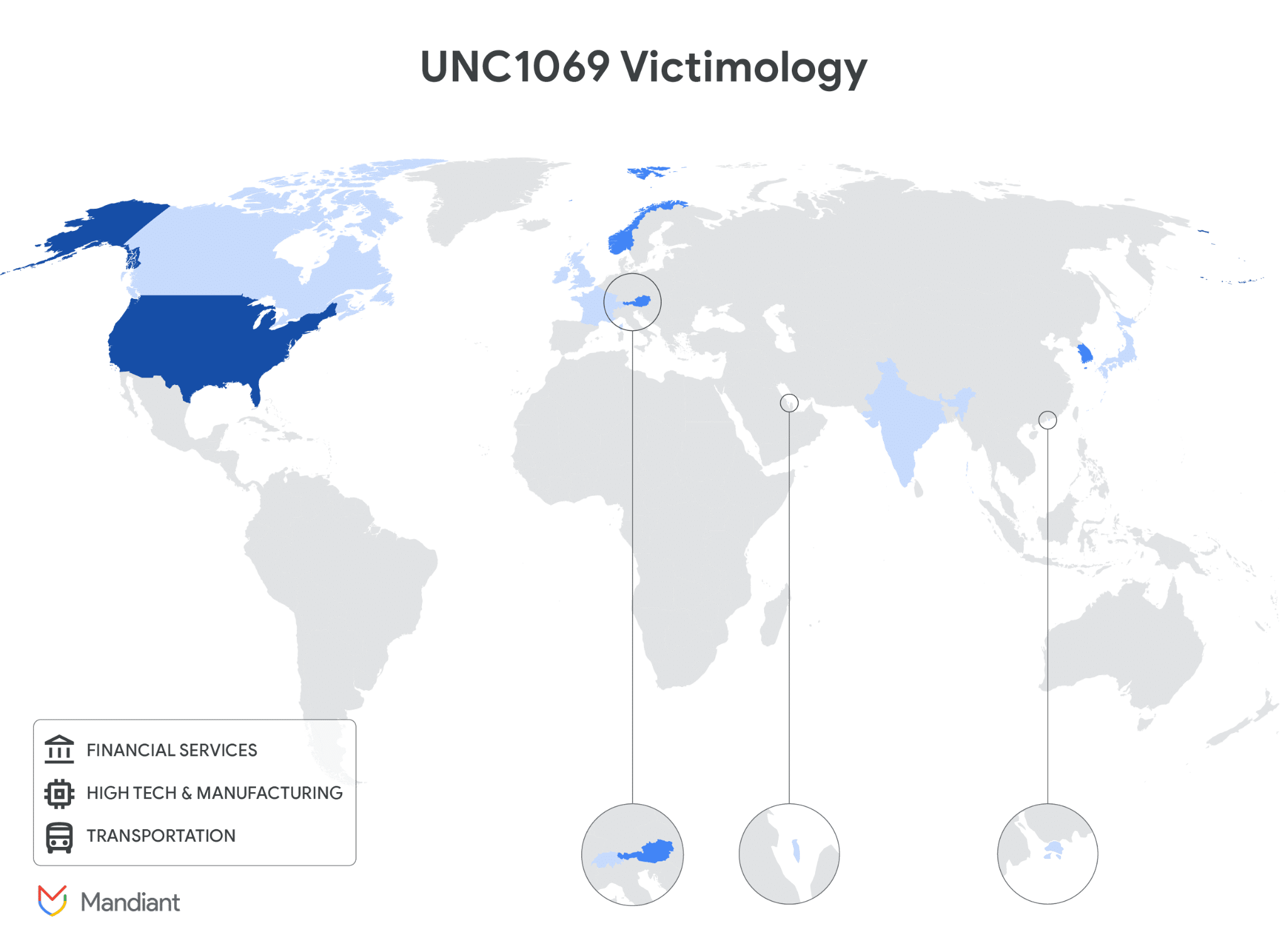

Embora esses ataques tão grandes e coordenados costumem ter como alvo donos de ativos de criptomoedas ou desenvolvedores, eles também poderiam, em tese, focar em usuários mais comuns, que poderiam servir como porta de entrada para atingir sistemas de grandes empresas nas quais essas vítimas trabalham.

Também é interessante notar como um simples comando pode acarretar um enorme controle até mesmo em um sistema tradicionalmente considerado seguro, como o macOS — fora o uso da inteligência artificial generativa como estratégia para possibilitar o ataque por engenharia social.

via TechRadar