Milhares de usuários estão navegando em sites aparentemente seguros sem saber que seus dados podem estar sendo desviados silenciosamente por roteadores comprometidos. Uma nova campanha de espionagem cibernética revelou como ataques a roteadores domésticos podem transformar conexões comuns em armadilhas invisíveis.

A operação FrostArmada, atribuída ao grupo russo APT28, também conhecido como Forest Blizzard, explorou falhas críticas em dispositivos das marcas MikroTik e TP-Link, permitindo o redirecionamento de tráfego e o roubo de informações sensíveis.

O impacto foi global, afetando milhares de redes ao redor do mundo, até que ações coordenadas por autoridades como o FBI ajudaram a interromper parte da operação. Ainda assim, o risco permanece para dispositivos não atualizados.

O que é a operação FrostArmada e como o APT28 atua

A campanha FrostArmada começou a ganhar força em maio de 2025 e rapidamente evoluiu para uma operação de larga escala. O objetivo principal era comprometer roteadores vulneráveis e utilizá-los como ponto de interceptação de dados.

O grupo APT28, ligado à inteligência militar russa, é conhecido por campanhas sofisticadas de espionagem digital. Sob o nome Forest Blizzard, já esteve envolvido em ataques contra governos, empresas e infraestruturas críticas.

Diferente de ataques tradicionais, essa campanha focou dispositivos de borda, como roteadores, que raramente recebem atenção em termos de segurança. Isso permitiu maior persistência e discrição nas ações maliciosas.

Como funciona o sequestro de DNS e o ataque AitM

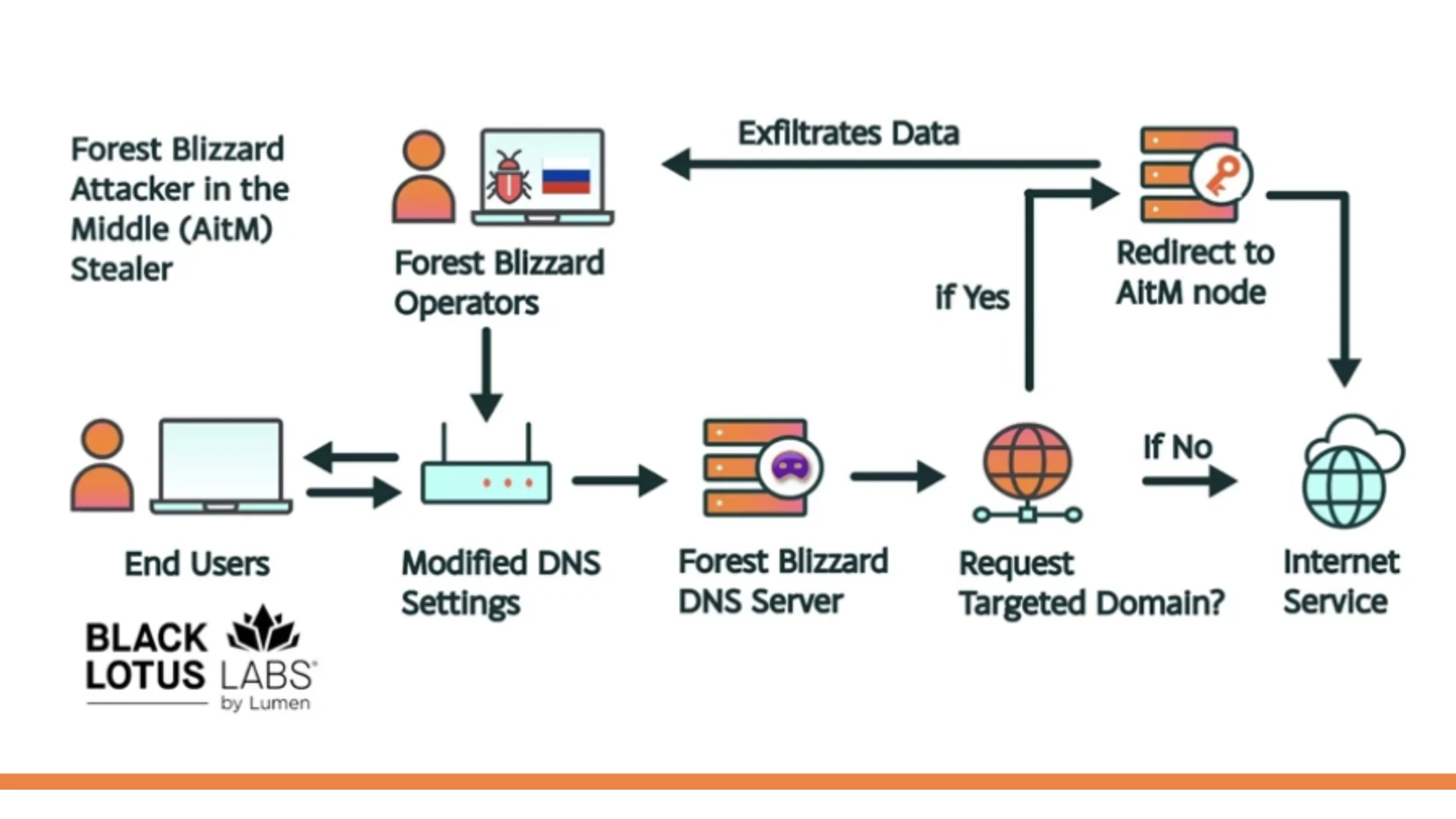

O ataque principal da campanha envolve o sequestro de DNS, uma técnica que altera as configurações do roteador para redirecionar o tráfego da vítima.

Na prática, ao acessar um site legítimo, o usuário pode ser direcionado para uma versão falsa, controlada pelos invasores, sem perceber qualquer diferença visual.

Esse método é combinado com o ataque AitM, Adversary-in-the-Middle, no qual o invasor intercepta a comunicação entre o usuário e o serviço real, podendo capturar ou modificar dados em tempo real.

O roubo de credenciais e tokens OAuth

Uma das técnicas mais avançadas utilizadas envolve o roubo de credenciais e tokens OAuth. Mesmo com autenticação moderna, os atacantes conseguem capturar sessões válidas de login.

Isso permite acesso contínuo às contas das vítimas, sem necessidade de senha, ampliando significativamente o impacto do ataque.

Além disso, essas credenciais podem ser reutilizadas em outros serviços, aumentando o risco de comprometimento em cadeia.

A invisibilidade do ataque para o usuário final

O grande perigo desse tipo de ataque está na sua invisibilidade. Como o comprometimento ocorre no roteador, todos os dispositivos conectados à rede ficam expostos.

Mesmo com HTTPS ativo, o usuário pode não perceber que está sendo alvo de interceptação. Não há alertas claros, falhas visíveis ou sinais evidentes de invasão.

Isso torna o ataque extremamente eficaz, principalmente contra usuários domésticos e pequenos escritórios.

Dispositivos vulneráveis e a falha CVE-2023-50224

A campanha afetou principalmente roteadores das marcas TP-Link e MikroTik, com destaque para modelos populares como o TP-Link WR841N.

A vulnerabilidade CVE-2023-50224 foi um dos principais vetores de ataque. Trata-se de uma falha de bypass de autenticação que permite acesso administrativo sem necessidade de login válido.

Com esse nível de acesso, os invasores conseguem alterar DNS, ativar controle remoto, instalar scripts maliciosos e manter persistência no dispositivo.

No ecossistema de Segurança MikroTik, muitos dispositivos estavam vulneráveis devido a firmware desatualizado ou configurações inadequadas, facilitando a exploração.

Esse cenário reforça um problema crítico, roteadores continuam sendo um dos pontos mais negligenciados na segurança digital.

Como se proteger e mitigar o risco

Diante da gravidade da campanha FrostArmada, adotar medidas de proteção é essencial.

Atualize o firmware do roteador regularmente, fabricantes como TP-Link e MikroTik já corrigiram falhas críticas, incluindo a CVE-2023-50224.

Troque as credenciais padrão imediatamente, evitando combinações simples ou reutilizadas.

Desative o acesso remoto ao roteador, caso não seja necessário.

Utilize DNS seguro, com tecnologias como DoH ou DoT, que ajudam a proteger contra interceptação.

Verifique periodicamente as configurações de DNS do roteador.

Considere o uso de firmware alternativo, como OpenWrt, para maior controle e segurança.

Se houver suspeita de comprometimento, faça reset de fábrica e reconfigure o dispositivo manualmente.

Conclusão e o futuro da segurança de borda

A campanha FrostArmada mostra como ataques modernos estão evoluindo para explorar dispositivos frequentemente ignorados, como roteadores domésticos.

A atuação do grupo APT28, combinada com falhas como a CVE-2023-50224, evidencia o nível de sofisticação das ameaças atuais e o papel crescente da espionagem digital.

A principal lição é clara, a segurança precisa incluir todos os pontos da rede, não apenas computadores e servidores.

Revisar configurações, manter dispositivos atualizados e adotar boas práticas são medidas essenciais para evitar esse tipo de ataque.