O vazamento de chaves de API, tokens de acesso e credenciais em repositórios públicos continua sendo um dos problemas mais recorrentes no desenvolvimento moderno. Plataformas como o GitHub já registraram inúmeros incidentes em que segredos foram expostos acidentalmente em commits, permitindo que atacantes explorassem serviços em nuvem, APIs pagas ou infraestrutura crítica.

Ferramentas de varredura automática surgiram justamente para mitigar esse risco. Durante anos, Gitleaks foi uma das soluções mais utilizadas por desenvolvedores e equipes DevOps para detectar segredos dentro de repositórios Git. No entanto, o ecossistema de segurança evoluiu, e novas necessidades surgiram.

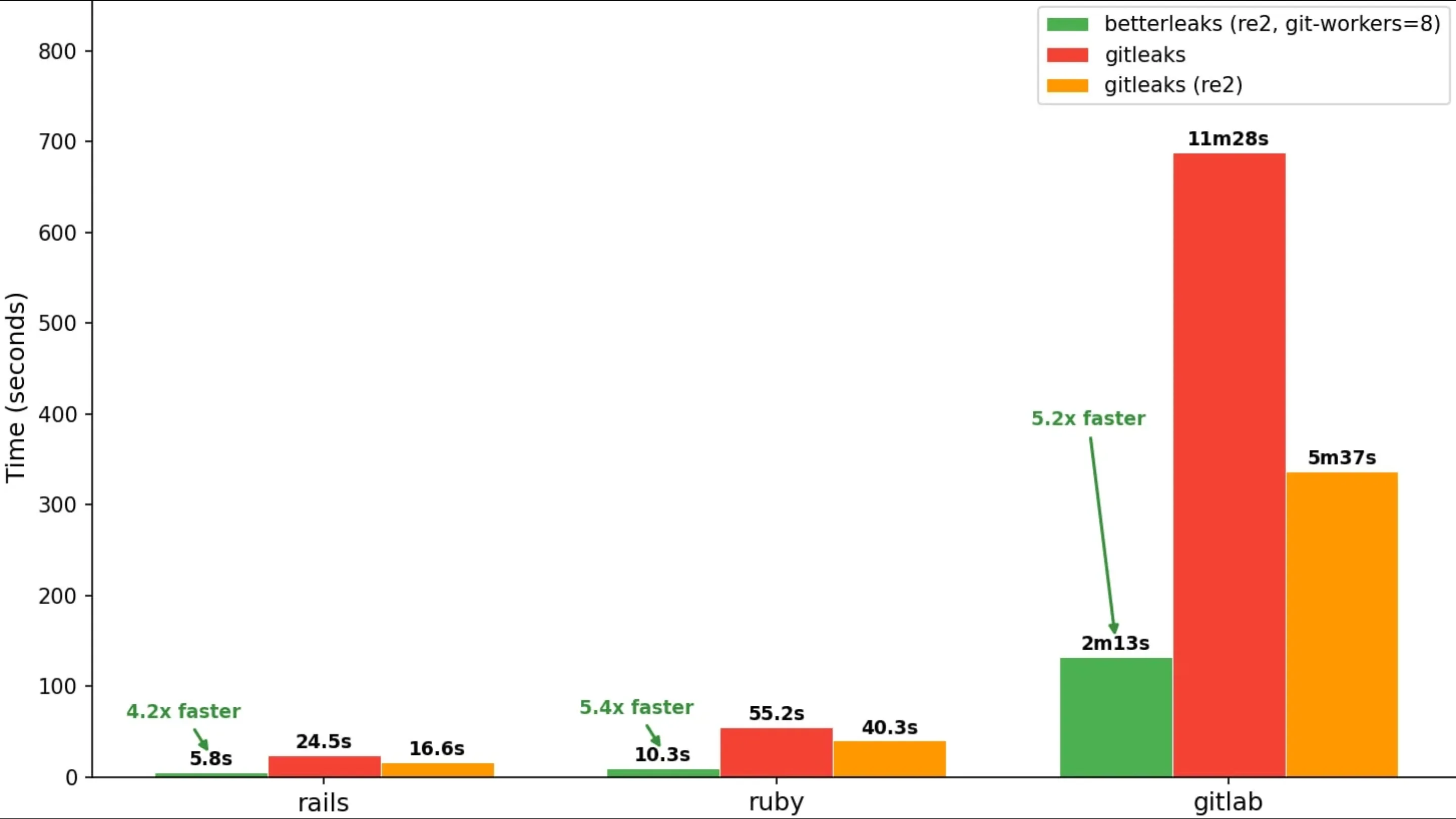

É nesse contexto que surge o Betterleaks, uma ferramenta open source criada para ser o sucessor direto do Gitleaks. Desenvolvido por Zach Rice, o projeto nasce com a proposta de ser mais rápido, mais preciso e mais eficiente na identificação de credenciais sensíveis antes que elas vazem para ambientes públicos.

A proposta é simples, mas poderosa: transformar a análise de segredos em repositórios Git em um processo mais inteligente, reduzindo falsos positivos e aumentando a velocidade de detecção. Para equipes que trabalham com Linux, pipelines CI/CD e ambientes de nuvem, isso pode representar um avanço significativo na segurança do código.

Por que o Betterleaks é superior ao seu antecessor?

O Betterleaks foi desenvolvido com base nas limitações observadas no Gitleaks. Em vez de apenas evoluir o código existente, o projeto foi praticamente redesenhado para lidar com desafios modernos de segurança em repositórios.

Entre as melhorias mais relevantes estão a performance otimizada, novos métodos de detecção de segredos e maior flexibilidade para criação de regras personalizadas.

Imagem: GitHub

Performance em Go puro e fim do CGO

Uma das mudanças estruturais mais importantes do Betterleaks está na forma como o software foi construído.

Enquanto versões anteriores de ferramentas semelhantes dependiam de componentes externos através do CGO, o Betterleaks foi desenvolvido para operar em Go puro. Isso traz uma série de vantagens técnicas.

Primeiro, a compilação torna-se mais simples e portátil, algo essencial para ambientes Linux e pipelines de integração contínua. Segundo, elimina dependências externas que podem causar inconsistências entre diferentes sistemas.

Na prática, essa mudança permite que o Betterleaks execute varreduras mais rápidas em grandes repositórios, mantendo baixo consumo de recursos. Para organizações com milhares de commits e múltiplos projetos, essa otimização pode reduzir significativamente o tempo de análise.

Outro benefício importante é a facilidade de distribuição. Binários compilados em Go puro funcionam de forma mais previsível em diferentes ambientes, algo extremamente útil para equipes que operam infraestruturas heterogêneas.

Tokenização BPE vs. entropia: maior precisão na detecção

Historicamente, muitas ferramentas de detecção de segredos utilizam algoritmos baseados em entropia para identificar strings suspeitas. Embora esse método seja útil, ele frequentemente gera falsos positivos, especialmente em projetos que contêm hashes, IDs ou tokens legítimos.

O Betterleaks introduz uma abordagem mais avançada ao utilizar BPE (Byte Pair Encoding) para tokenização de padrões.

A técnica de BPE é amplamente utilizada em modelos de linguagem e sistemas de processamento de texto. Aplicada à detecção de segredos, ela permite identificar padrões mais complexos dentro do código.

Em vez de apenas medir a aleatoriedade de uma string, o sistema analisa a estrutura dos tokens e seu contexto. Isso melhora significativamente a precisão na identificação de:

- chaves de API

- tokens de autenticação

- segredos de serviços cloud

- credenciais de banco de dados

O resultado é uma redução significativa de falsos positivos e uma maior capacidade de identificar segredos reais que poderiam passar despercebidos em métodos tradicionais.

O que muda na prática para o desenvolvedor?

Para desenvolvedores e equipes DevOps, o valor de uma ferramenta como o Betterleaks está na sua aplicação prática dentro do fluxo de trabalho.

O projeto introduz um sistema avançado de validação de regras baseado em CEL (Common Expression Language). Essa linguagem permite criar regras de detecção muito mais flexíveis e expressivas.

Com CEL, administradores de segurança podem definir condições específicas para identificar credenciais relacionadas a diferentes serviços, como provedores de nuvem, plataformas SaaS ou APIs internas.

Isso significa que a ferramenta pode ser adaptada facilmente para diferentes ambientes corporativos, algo essencial em organizações que utilizam múltiplos fornecedores de infraestrutura.

Outro ponto relevante é o suporte a validação de segredos em múltiplos provedores. Em vez de apenas detectar uma possível credencial, o Betterleaks pode verificar padrões associados a plataformas específicas.

Esse modelo ajuda equipes de segurança a priorizar alertas realmente críticos.

Além disso, o projeto já recebeu atenção significativa dentro da comunidade open source e de grandes empresas de tecnologia. Organizações como Red Hat e Amazon demonstraram interesse no desenvolvimento e evolução da ferramenta.

Esse tipo de apoio indica que o Betterleaks tem potencial para se tornar um padrão de fato na detecção de segredos em ambientes DevOps modernos.

O futuro da segurança em repositórios Git

O surgimento do Betterleaks também reflete uma mudança maior no campo da segurança de código.

Com a crescente adoção de DevOps, infraestrutura como código e automação de pipelines, os repositórios Git se tornaram o centro operacional de muitas empresas. Isso significa que qualquer credencial exposta pode rapidamente comprometer sistemas inteiros.

As próximas gerações de ferramentas de segurança devem incorporar cada vez mais recursos de análise assistida por IA e LLMs para identificar padrões complexos de vazamento.

Em vez de depender apenas de regras estáticas, esses sistemas poderão analisar contexto, histórico de commits e comportamento do código para detectar riscos com maior precisão.

Outra tendência importante é a revogação automática de segredos. Algumas plataformas já trabalham em integrações capazes de invalidar automaticamente credenciais detectadas em repositórios públicos, reduzindo o tempo de exposição.

Nesse cenário, o Betterleaks surge como um passo importante rumo a uma abordagem mais moderna de segurança em código aberto.

Para desenvolvedores Linux, engenheiros DevOps e profissionais de segurança cibernética, ferramentas como essa são essenciais para manter a integridade dos projetos e evitar incidentes de vazamento.

Adotar soluções de varredura automatizada em pipelines CI/CD deixou de ser apenas uma boa prática e se tornou uma necessidade básica em qualquer projeto sério de software.

O Betterleaks representa exatamente esse novo momento da segurança em repositórios Git: mais inteligência, mais velocidade e maior precisão na proteção de credenciais sensíveis.

Para quem trabalha diariamente com desenvolvimento e infraestrutura, vale acompanhar de perto essa evolução e testar a ferramenta em seus próprios projetos.

E claro, continuar acompanhando o SempreUpdate para mais novidades sobre segurança, Linux e tecnologias open source.