A vulnerabilidade BlueHammer colocou o ecossistema Windows sob forte atenção após o vazamento de um exploit funcional por um pesquisador independente. Trata-se de um caso clássico de zero-day no Windows, no qual a falha foi divulgada publicamente antes da existência de qualquer correção oficial. O episódio envolve o pesquisador conhecido como Chaotic Eclipse, que decidiu tornar o código público após relatar dificuldades no processo de comunicação com a Microsoft.

A vulnerabilidade BlueHammer rapidamente ganhou destaque entre especialistas, principalmente por permitir a elevação de privilégios dentro do sistema. Embora não seja uma falha de execução remota, seu impacto é significativo, pois pode transformar um acesso inicial limitado em controle total da máquina. Em um cenário onde ataques combinados são cada vez mais comuns, esse tipo de brecha representa um risco real para usuários e empresas.

O que é o BlueHammer e como ele funciona no Windows

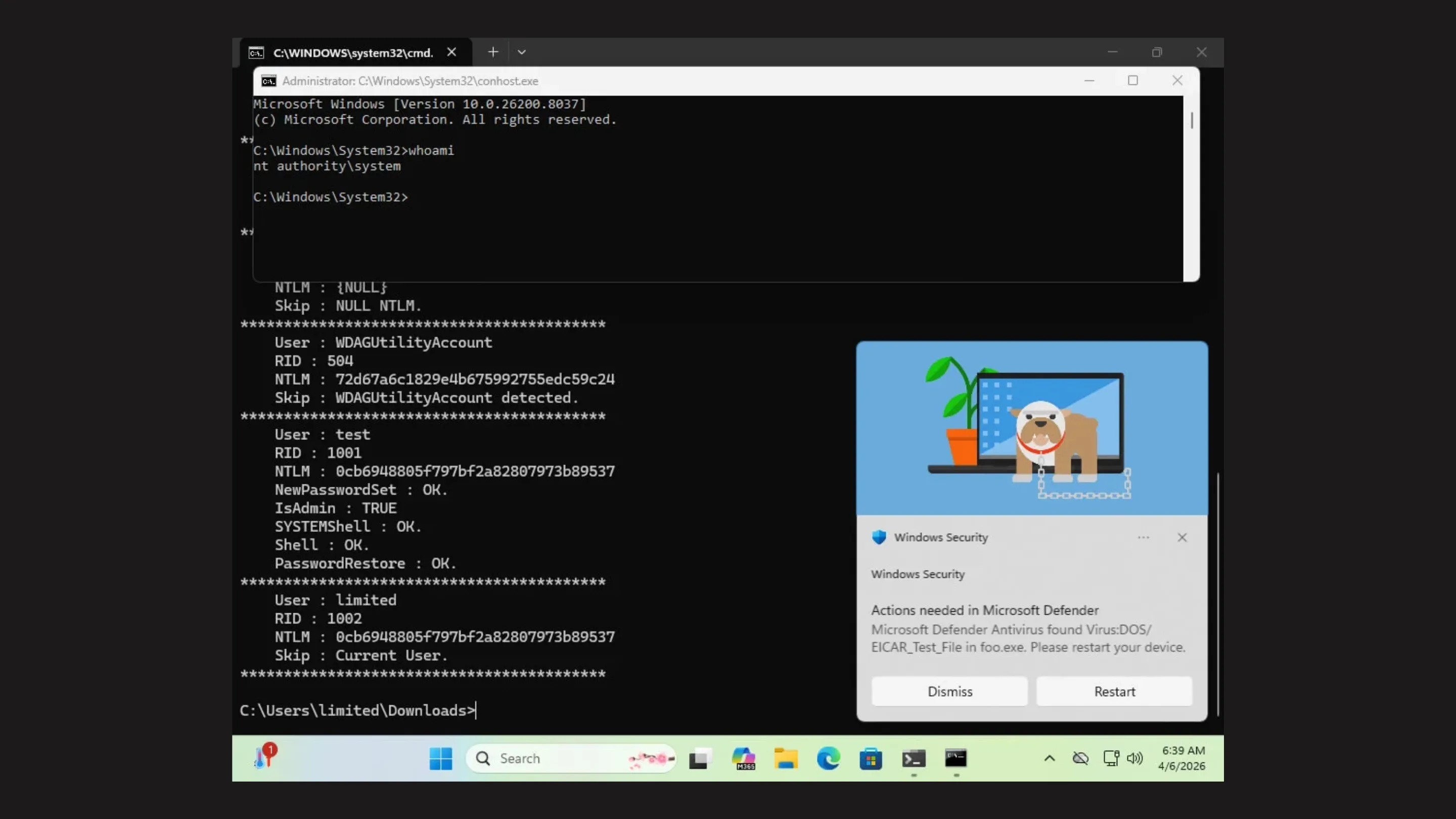

O BlueHammer é um exploit voltado para escalada de privilégios local (LPE), permitindo que um invasor com acesso básico ao sistema obtenha permissões administrativas completas. Esse tipo de ataque é frequentemente utilizado como segunda etapa em cadeias mais complexas, após a invasão inicial.

A técnica explorada envolve uma falha do tipo TOCTOU (Time-of-Check to Time-of-Use). Esse conceito descreve situações em que o sistema verifica uma condição de segurança em um momento específico, mas não garante que essa condição permaneça válida quando o recurso é efetivamente utilizado. Essa inconsistência abre espaço para manipulação maliciosa.

No caso da vulnerabilidade BlueHammer, o atacante consegue interferir nesse intervalo crítico, alterando o comportamento esperado do sistema. Com isso, ele pode executar operações privilegiadas sem a devida autorização.

Um dos aspectos mais sensíveis é o acesso ao banco de dados SAM (Security Account Manager). Esse componente armazena hashes de senhas e outras credenciais essenciais do sistema. Ao obter acesso ao SAM, o invasor pode extrair informações valiosas, escalar privilégios ainda mais e comprometer outros sistemas conectados.

Na prática, isso significa que uma falha inicialmente local pode rapidamente se transformar em um incidente de segurança de grande escala.

Imagem: Will Dormann

O conflito entre pesquisadores e a Microsoft

A divulgação da vulnerabilidade BlueHammer também trouxe à tona tensões recorrentes entre pesquisadores de segurança e grandes empresas de tecnologia. Segundo Chaotic Eclipse, o processo de reporte ao MSRC (Microsoft Security Response Center) não avançou como esperado.

O pesquisador afirma que foram solicitadas evidências adicionais, incluindo demonstrações visuais do exploit em funcionamento. Embora esse tipo de validação faça parte dos processos internos de segurança, ele pode ser percebido como burocrático ou lento diante da urgência de uma falha crítica.

Esse tipo de situação levanta um debate importante. De um lado, empresas precisam garantir a precisão das informações antes de agir. Do outro, pesquisadores buscam respostas rápidas para minimizar riscos à comunidade.

A decisão de divulgar o exploit publicamente é controversa. Ela aumenta a exposição imediata, mas também pressiona por uma resposta mais rápida e transparente. Esse equilíbrio entre divulgação responsável e pressão pública continua sendo um dos pontos mais sensíveis da indústria de segurança.

Riscos reais e sistemas afetados pela falha

Os impactos da vulnerabilidade BlueHammer são amplos. A falha afeta diferentes versões do Windows, incluindo ambientes domésticos e corporativos, além de servidores.

Mesmo sendo uma exploração local, o risco não deve ser subestimado. Em ataques modernos, invasores frequentemente utilizam múltiplas etapas. Um acesso inicial simples pode ser obtido por meio de phishing ou malware, e o BlueHammer entra como ferramenta para assumir o controle completo do sistema.

Entre os principais riscos estão:

- Comprometimento total da máquina

- Acesso a credenciais armazenadas no SAM

- Execução de código com privilégios elevados

- Movimentação lateral em redes corporativas

- Persistência em sistemas comprometidos

Ambientes empresariais são especialmente críticos. Uma vez explorada, a falha pode facilitar ataques mais amplos, incluindo comprometimento de servidores e infraestruturas inteiras.

Outro fator preocupante é o vazamento do código do exploit. Isso reduz a barreira técnica para exploração, permitindo que agentes menos sofisticados também consigam utilizá-lo.

Conclusão e como se proteger

A vulnerabilidade BlueHammer reforça a importância de estratégias de defesa em profundidade. Em cenários de zero-day no Windows, onde não há correção imediata, a proteção depende principalmente de boas práticas operacionais.

Algumas medidas essenciais incluem:

- Aplicar o princípio do menor privilégio

- Monitorar atividades suspeitas e tentativas de escalada

- Utilizar soluções de detecção e resposta atualizadas

- Segmentar redes para reduzir impacto de invasões

- Revisar políticas de acesso e autenticação

Até que uma correção oficial seja disponibilizada, a vigilância deve ser constante. Administradores de sistemas precisam acompanhar atualizações e adotar medidas preventivas para reduzir a superfície de ataque.

O caso também evidencia a necessidade de melhorar a comunicação entre pesquisadores e empresas. Um processo mais ágil e colaborativo pode evitar situações em que falhas críticas se tornam públicas antes de uma solução estar disponível.

No cenário atual, o BlueHammer se destaca não apenas como uma falha técnica relevante, mas como um exemplo claro dos desafios enfrentados pela segurança digital moderna.