A descoberta da vulnerabilidade GPUBreach por pesquisadores da Universidade de Toronto acendeu um alerta sério na comunidade de segurança. O ataque explora falhas em GPUs modernas com memória GDDR6, permitindo que invasores manipulem diretamente a memória da placa de vídeo e potencialmente obtenham acesso privilegiado ao sistema. O mais preocupante é que essa técnica funciona mesmo em ambientes considerados protegidos, colocando em xeque a segurança de sistemas que dependem de isolamento por hardware.

Diferente de ataques tradicionais, o GPUBreach não depende diretamente da CPU. Ele aproveita um vetor pouco explorado, a GPU, transformando-a em uma porta de entrada para comprometer todo o sistema. Isso afeta especialmente usuários de placas NVIDIA, mas também levanta preocupações mais amplas sobre o futuro da segurança em hardware gráfico.

O que é o Rowhammer de GPU?

O Rowhammer é uma técnica conhecida há anos no campo da segurança da informação. Tradicionalmente, ela explora a memória RAM ao acessar repetidamente linhas específicas até causar interferência elétrica em células adjacentes, resultando em corrupção de dados.

No caso do GPUBreach, esse conceito foi adaptado para GPUs, mais especificamente para memórias GDDR6. Esse tipo de memória, presente em placas modernas, possui alta densidade e velocidade, características que, paradoxalmente, facilitam esse tipo de exploração.

O chamado Rowhammer na memória GDDR6 funciona de maneira semelhante ao original, mas com uma diferença crucial, ele é executado diretamente na GPU. Isso significa que processos aparentemente inofensivos, como aplicações gráficas ou cálculos paralelos, podem ser usados como vetor de ataque.

Esse cenário amplia drasticamente a superfície de ataque, especialmente em sistemas que utilizam GPUs para computação geral, como servidores de IA e estações de trabalho.

Imagem: Universidade de Toronto

Como o GPUBreach funciona na prática

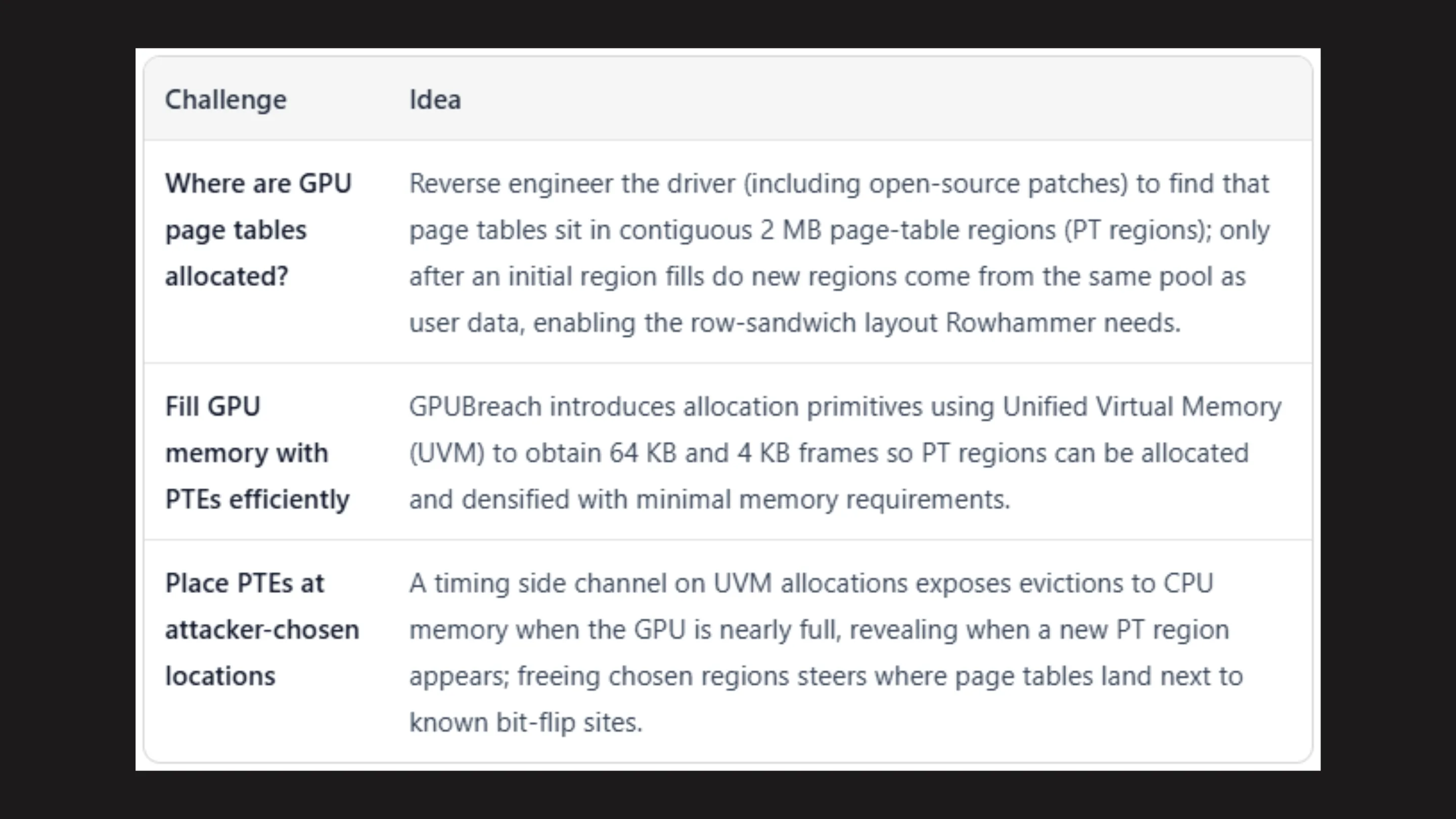

Na prática, o GPUBreach permite a manipulação de estruturas críticas de memória conhecidas como tabelas de páginas, ou PTEs (Page Table Entries). Essas estruturas são fundamentais para o gerenciamento de memória, definindo quais regiões podem ser acessadas e com quais permissões.

O ataque utiliza kernels CUDA sem privilégios para executar padrões específicos de acesso à memória. Esses padrões são cuidadosamente projetados para induzir falhas do tipo Rowhammer, causando bit flips em regiões estratégicas da memória da GPU.

Quando bem-sucedido, esse processo pode alterar as permissões de memória, permitindo que um processo comum passe a acessar áreas restritas. Em cenários mais críticos, isso pode levar à escalada de privilégios, chegando até o nível de root.

Um ponto alarmante é que tudo isso pode ser feito sem necessidade de acesso administrativo prévio. Basta que o atacante consiga executar código na GPU, algo comum em ambientes compartilhados ou com suporte a computação paralela.

A falha na proteção IOMMU e o risco para usuários NVIDIA

A proteção IOMMU (Input-Output Memory Management Unit) foi projetada justamente para impedir que dispositivos como GPUs acessem regiões indevidas da memória do sistema. No entanto, o GPUBreach demonstra que essa proteção não é suficiente contra ataques desse tipo.

O problema está no fato de que o Rowhammer ocorre dentro da própria memória da GPU, antes mesmo de qualquer verificação do IOMMU entrar em ação. Ou seja, a corrupção acontece em um nível mais baixo, tornando a proteção ineficaz.

Pesquisas apontam que placas profissionais como a RTX A6000 estão entre os modelos testados com sucesso nesse tipo de ataque. Isso é particularmente preocupante, já que essas GPUs são amplamente utilizadas em ambientes corporativos, pesquisa científica e infraestrutura de IA.

Essa vulnerabilidade NVIDIA evidencia uma lacuna crítica na arquitetura atual, onde mecanismos de segurança assumem que a memória da GPU é confiável, o que claramente não é mais garantido.

Mitigações e o que fazer agora

Apesar da gravidade do ataque em GPUs, existem algumas medidas que podem reduzir os riscos.

Uma das principais é o uso de memória com ECC (Error-Correcting Code). Esse recurso permite detectar e corrigir erros de bits, dificultando a exploração de técnicas como o Rowhammer. No entanto, nem todas as GPUs possuem suporte a ECC, especialmente modelos voltados ao consumidor.

Outra ação importante é manter drivers atualizados. A NVIDIA já está ciente do problema e pode implementar mitigações via software, embora limitações de hardware possam restringir a eficácia dessas soluções.

Empresas como Google e Microsoft também acompanham de perto esse tipo de vulnerabilidade, especialmente em ambientes de nuvem onde GPUs são compartilhadas entre múltiplos usuários. Medidas adicionais de isolamento e monitoramento podem surgir como resposta.

Para usuários de Linux e profissionais de segurança, a recomendação é clara, limitar o uso de computação GPU por usuários não confiáveis e monitorar cargas de trabalho suspeitas.

Conclusão e o futuro da segurança em hardware

O GPUBreach marca um novo capítulo na evolução das ameaças digitais. Ao explorar diretamente a GPU, ele quebra paradigmas tradicionais de segurança e mostra que até componentes considerados auxiliares podem se tornar vetores críticos de ataque.

A crescente dependência de GPUs em áreas como inteligência artificial, renderização e computação científica torna esse cenário ainda mais preocupante. A indústria precisará repensar seus modelos de segurança, incorporando proteções mais robustas também no nível do hardware gráfico.

Para usuários e empresas, o momento é de atenção. Avaliar o uso de ECC, manter sistemas atualizados e acompanhar novas recomendações será essencial nos próximos meses.