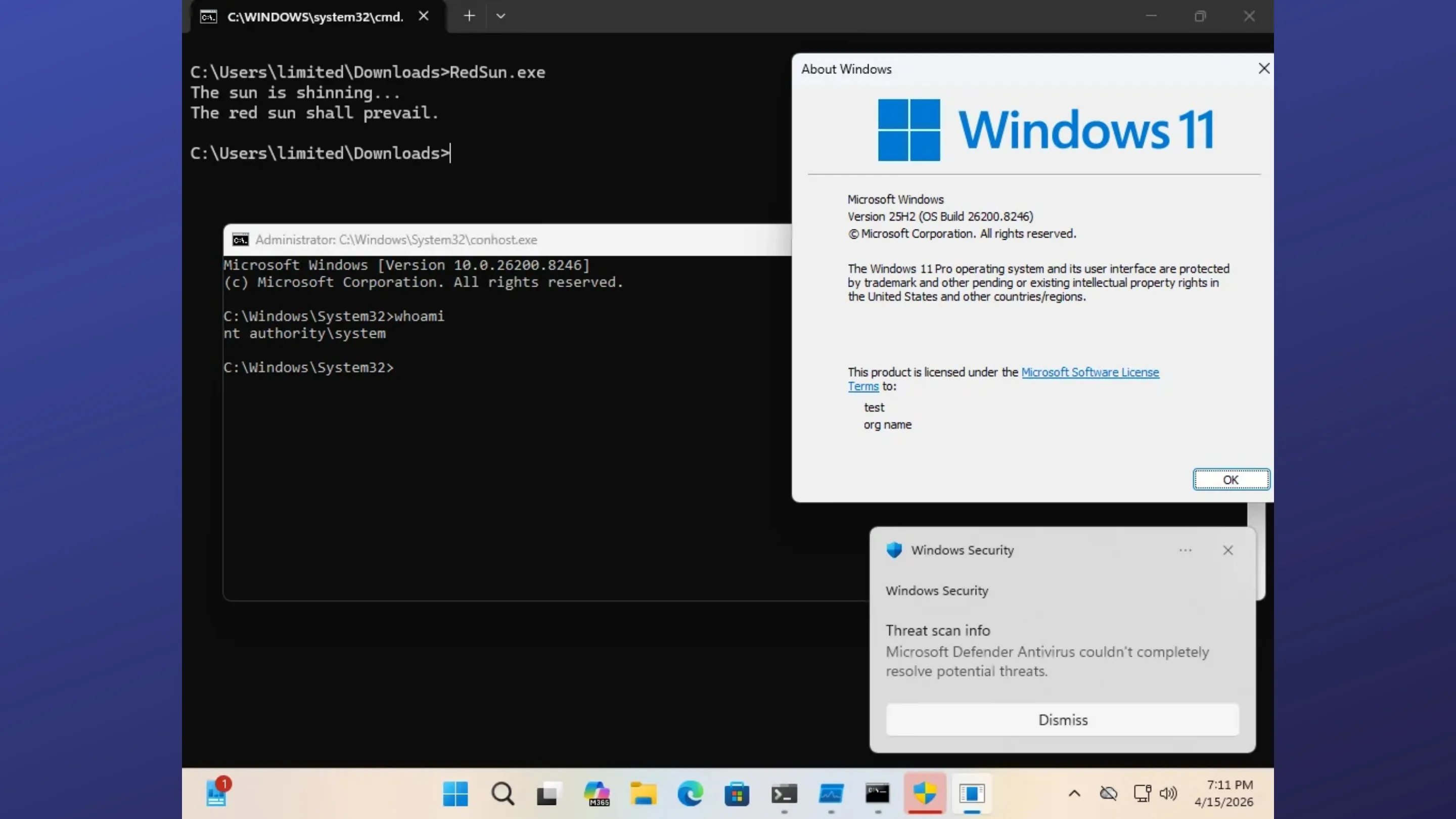

Uma nova falha de segurança no Microsoft Defender está gerando forte preocupação na comunidade de cibersegurança. Apelidada de RedSun, a vulnerabilidade permite que invasores obtenham privilégios de SISTEMA em máquinas com Windows 11 e Windows 10, mesmo quando totalmente atualizadas.

A falha foi divulgada pelo pesquisador Chaotic Eclipse e rapidamente chamou atenção por explorar diretamente um componente confiável do sistema. Isso aumenta significativamente o risco, já que usuários e administradores tendem a confiar no comportamento do antivírus nativo.

O que é a falha RedSun no Microsoft Defender

A RedSun é uma vulnerabilidade do tipo LPE (escalonamento de privilégios local). Esse tipo de falha permite que um usuário com acesso limitado eleve seus privilégios até o nível máximo do sistema.

Na prática, um invasor que já tenha algum nível de acesso pode explorar essa falha para assumir controle total da máquina, executar códigos com privilégios elevados e comprometer dados sensíveis.

A gravidade aumenta porque esse tipo de ataque não depende de interação do usuário após o ponto inicial de acesso.

Como o Microsoft Defender é explorado

O ponto mais preocupante da falha está no uso do próprio Microsoft Defender como parte do ataque.

O antivírus pode ser induzido a agir de forma previsível ao detectar arquivos maliciosos. Essa previsibilidade permite que atacantes manipulem o processo de resposta automática, fazendo com que o sistema execute ações que acabam beneficiando o invasor.

Em vez de bloquear a ameaça de forma segura, o Defender pode ser levado a interagir com arquivos e caminhos manipulados, criando uma oportunidade para substituir componentes legítimos do sistema.

Uso da API de Arquivos na Nuvem e redirecionamento

A exploração da RedSun envolve um detalhe técnico importante do Windows: a API de Arquivos na Nuvem.

Esse recurso, projetado para gerenciar arquivos sob demanda, pode ser combinado com técnicas de redirecionamento usando pontos de junção. Isso permite alterar o destino real de operações realizadas pelo sistema.

Durante o ataque, um arquivo de teste conhecido como EICAR é utilizado para acionar o mecanismo de detecção do Defender. A partir desse momento, o invasor manipula os caminhos de acesso para redirecionar a ação do antivírus.

Como resultado, processos legítimos podem acabar sobrescrevendo arquivos críticos, incluindo serviços do sistema como o TieringEngineService.exe.

Quando isso acontece, o invasor consegue executar código com privilégios de SISTEMA, comprometendo totalmente o ambiente.

Sistemas afetados e validação

A falha afeta diferentes versões do Windows, incluindo:

- Windows 10

- Windows 11

- Windows Server (edições suportadas)

Análises independentes realizadas por especialistas, incluindo membros da Tharros, confirmaram que o método de exploração funciona na prática.

Isso indica que a falha não é apenas teórica, mas um risco real para usuários domésticos e ambientes corporativos.

Divulgação controversa e conflito com a Microsoft

A forma como a vulnerabilidade foi divulgada também gerou debate.

O pesquisador Chaotic Eclipse optou por tornar público um exploit funcional, sem seguir totalmente o processo tradicional de divulgação coordenada com a Microsoft.

Segundo relatos, essa decisão teria sido motivada por insatisfação com a forma como a falha foi tratada inicialmente.

Esse tipo de divulgação divide opiniões. Enquanto alguns defendem que ela acelera a correção, outros alertam que aumenta o risco imediato de exploração por criminosos.

Conclusão e medidas de mitigação

A falha RedSun no Microsoft Defender representa um cenário crítico de segurança, pois envolve um componente confiável do sistema sendo usado como vetor de ataque.

Com potencial para conceder privilégios de SISTEMA, o impacto pode ser total, especialmente em ambientes onde o atacante já possui acesso inicial.

Até que uma correção oficial seja disponibilizada, algumas medidas podem ajudar a reduzir riscos:

- Limitar acessos locais e privilégios desnecessários

- Monitorar alterações incomuns no sistema de arquivos

- Utilizar soluções de segurança complementares

- Aplicar políticas rigorosas de controle de execução

A expectativa agora recai sobre uma resposta rápida da Microsoft para corrigir a falha e restaurar a confiança no mecanismo de proteção nativo do Windows.