O que deveria ser um download seguro acabou se transformando em uma ameaça séria para milhares de usuários. O site oficial do JDownloader, uma das ferramentas de gerenciamento de downloads mais populares da internet, foi comprometido por criminosos para distribuir instaladores infectados com malware para sistemas Windows e Linux.

O incidente ocorreu entre os dias 6 e 7 de maio e chamou atenção da comunidade de segurança por envolver um clássico ataque à cadeia de suprimentos. Em vez de invadir diretamente os computadores das vítimas, os atacantes alteraram os links de download do próprio site oficial do projeto, fazendo com que usuários baixassem versões adulteradas do aplicativo sem perceber.

Os arquivos maliciosos continham um RAT (Remote Access Trojan) baseado em Python, capaz de conceder acesso remoto ao sistema infectado, roubar dados, executar comandos e instalar outras ameaças silenciosamente.

O caso reforça um problema cada vez mais frequente no universo da segurança digital: até mesmo softwares confiáveis podem se tornar vetores de infecção quando sua infraestrutura é comprometida.

Como o ataque aconteceu: vulnerabilidade no CMS do site

O ataque não ocorreu por meio de uma invasão completa aos servidores centrais do JDownloader. Segundo análises preliminares da comunidade de segurança, os criminosos exploraram uma falha no CMS (Content Management System) utilizado pelo site oficial do projeto.

Com isso, os invasores conseguiram modificar os links de download exibidos aos visitantes. Na prática, usuários acessavam o portal legítimo do JDownloader, mas recebiam instaladores trocados por versões maliciosas hospedadas pelos atacantes.

Esse detalhe torna o incidente extremamente perigoso.

Como o domínio oficial permanecia legítimo e funcional, muitos usuários não tiveram qualquer motivo para desconfiar do download. Certificados HTTPS válidos, aparência normal do site e ausência de alertas visuais ajudaram a mascarar a campanha maliciosa.

Especialistas classificam o caso como um ataque de supply chain, técnica que vem crescendo nos últimos anos justamente por explorar a confiança depositada em softwares populares e plataformas reconhecidas.

Esse modelo de ataque já afetou grandes empresas de tecnologia no passado e continua sendo uma das ameaças mais difíceis de detectar rapidamente.

Imagem: Bleeping Computer

O impacto nos sistemas Linux: persistência e arquivos suspeitos

Embora campanhas desse tipo normalmente tenham foco em Windows, usuários Linux também foram diretamente atingidos.

Os instaladores adulterados continham mecanismos específicos para manter o malware ativo no sistema mesmo após reinicializações.

Pesquisadores identificaram arquivos e componentes suspeitos como:

- systemd-exec

- /usr/bin/upowerd

- Scripts maliciosos em /etc/profile.d/

O falso upowerd tentava se disfarçar como um processo legítimo do sistema operacional, enquanto o componente systemd-exec era usado para garantir persistência via serviços do systemd.

Já scripts adicionados ao diretório /etc/profile.d/ permitiam que o malware fosse iniciado automaticamente durante o login do usuário.

O uso de um RAT em Python também chamou atenção dos especialistas. Como Python já está presente em muitas distribuições Linux, os criminosos conseguiram criar uma ameaça relativamente portátil e compatível com diferentes ambientes.

Além disso, o malware utilizava técnicas simples de ofuscação para dificultar a análise manual e reduzir suspeitas.

Usuários Linux devem verificar imediatamente a presença desses arquivos e revisar serviços ativos no sistema.

Comandos úteis para investigação incluem:

ls -la /etc/profile.d/ls -la /usr/bin/upowerd

systemctl list-units --type=service

ps aux | grep python

Qualquer comportamento anormal deve ser tratado como potencial comprometimento.

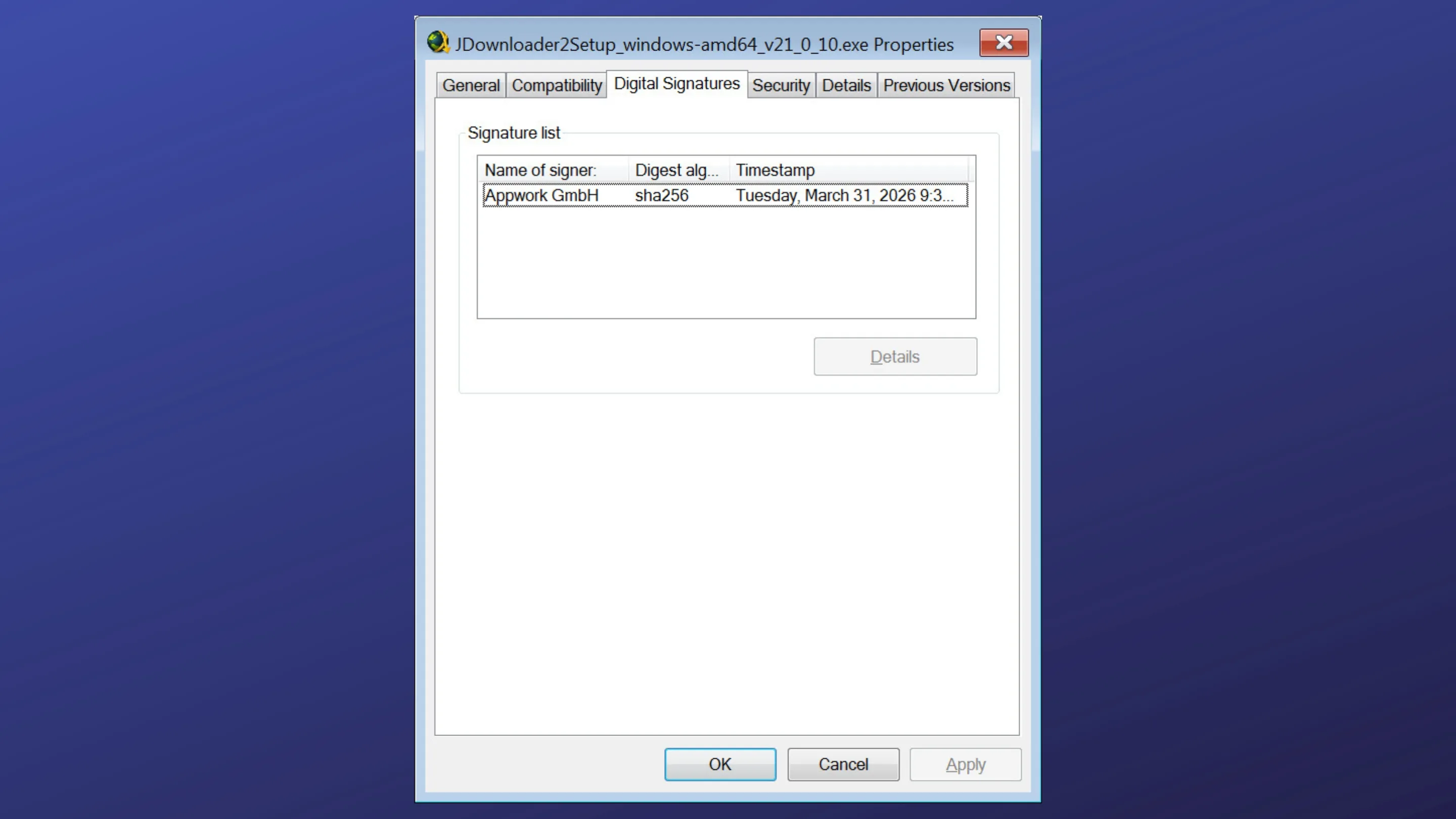

O malware no Windows: assinatura falsa e carregador oculto

Nos sistemas Windows, os atacantes utilizaram outra técnica para tentar enganar as vítimas.

Os instaladores comprometidos apareciam assinados digitalmente por “Zipline LLC”, em vez da assinatura oficial da AppWork GmbH, empresa responsável pelo desenvolvimento do JDownloader.

Essa diferença é um dos principais indicadores para identificar arquivos maliciosos.

Para verificar a assinatura digital no Windows:

- Clique com o botão direito no instalador.

- Acesse Propriedades.

- Abra a aba Assinaturas Digitais.

- Confira o nome do assinante.

Se o arquivo estiver associado à Zipline LLC, ele deve ser considerado suspeito.

O malware distribuído para Windows incluía um carregador Python ofuscado responsável por iniciar o RAT e estabelecer comunicação com servidores controlados pelos criminosos.

Após a infecção, os invasores podiam:

- Executar comandos remotamente

- Baixar novos malwares

- Roubar credenciais

- Monitorar atividades do usuário

- Coletar informações do sistema

Como a infecção vinha de um instalador aparentemente legítimo, muitos usuários executaram o arquivo sem hesitação.

Fui infectado? Como verificar agora

Usuários que baixaram o JDownloader entre os dias 6 e 7 de maio devem realizar verificações imediatas.

Sinais de comprometimento no Linux

Verifique:

- Presença de systemd-exec

- Arquivo suspeito em /usr/bin/upowerd

- Scripts desconhecidos em /etc/profile.d/

- Serviços incomuns no systemd

- Processos Python suspeitos

Também vale revisar tarefas agendadas:

crontab -lsystemctl list-units

Sinais de comprometimento no Windows

Confira:

- Assinatura digital do instalador

- Processos Python desconhecidos

- Programas iniciados automaticamente

- Conexões de rede suspeitas

- Alertas do antivírus ou EDR

Ferramentas de monitoramento podem ajudar a identificar comunicação com servidores externos.

O que fazer se houver suspeita de infecção

Especialistas recomendam cautela máxima neste caso.

Como o malware possui características de RAT com persistência, remover apenas os arquivos identificados pode não ser suficiente para garantir segurança total.

As recomendações mais importantes incluem:

- Desconectar o computador da internet

- Trocar imediatamente todas as senhas

- Encerrar sessões ativas em serviços online

- Ativar autenticação em dois fatores

- Executar análise completa com ferramentas de segurança

- Formatar e reinstalar o sistema operacional

Em ambientes corporativos, a recomendação é ampliar a investigação para outros dispositivos da rede, já que ameaças desse tipo podem tentar movimentação lateral.

Conclusão e a segurança na cadeia de suprimentos

O comprometimento do site do JDownloader mostra como ataques à cadeia de suprimentos se tornaram uma das maiores ameaças da atualidade.

Mesmo usuários cuidadosos, que evitam softwares piratas e baixam programas apenas de fontes oficiais, podem acabar infectados quando criminosos comprometem a infraestrutura de distribuição legítima.

O incidente também reforça a importância de mecanismos adicionais de proteção, como verificação de assinaturas digitais, monitoramento de comportamento do sistema e uso de formatos isolados de aplicativos, incluindo Flatpak e Snap no Linux.

Nenhuma solução elimina totalmente os riscos, mas reduzir a confiança cega em instaladores externos é cada vez mais necessário.

Se você utiliza o JDownloader ou conhece alguém que utiliza a ferramenta, compartilhe este alerta. Quanto mais pessoas forem informadas rapidamente, menor será o impacto desse ataque.