Mais uma vez, o Google Threat Intelligence Group (GTIG), em parceria com as companhias de segurança iVerify e Lookout, descobriu um exploit em iPhones.

Intitulado DarkSword, ele explora duas vulnerabilidades no código JavaScript para execução remota de código em dispositivos com iOS. Essas brechas foram encadeadas com uma vulnerabilidade que contorna as barreiras de segurança e executa um código arbitrário.

Mirando iPhones rodando o iOS 18.4 até o iOS 18.6.2, o agente utiliza seis vulnerabilidades do sistema, empregando a técnica “hit and run” — isto é, um ataque cibernético cujo método envolve o envio de um alto volume inesperado de tráfego malicioso para derrubar ou sobrecarregar sistemas, gerando alto impacto mesmo em ataques rápidos, com extração de dados sensíveis e posterior apagamento de rastros.

Em um comunicado à imprensa, a Lookout ainda destacou que o malware está “provavelmente ligado à Rússia”. O diretor global de inteligência de ameaças mobile da companhia, Justin Albrecht, comentou a descoberta:

O DarkSword representa uma mudança notável que nós prevíamos há anos. Malwares mobile avançados deixaram de ser uma ferramenta utilizada apenas por governos para espionagem e agora estão nas mãos de grupos que buscam ganho financeiro. Com a ascensão dos ataques de engenharia social mirando dispositivos móveis e a disponibilidade de ferramentas como o DarkSword, é hora de levar a segurança mobile a sério e garantir que os times de segurança tenham visibilidade sobre o volume crescente de ameaças que miram endpoints móveis.

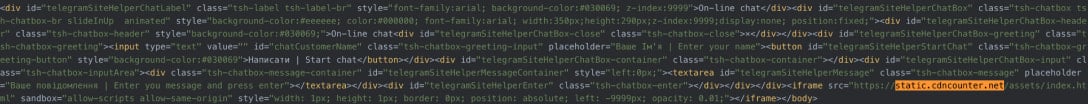

A proliferação da cadeia de exploits, segundo o Google, ocorre de maneira semelhante ao Coruna; os ataques começavam no navegador Safari, onde múltiplos exploits eram utilizados para obter acesso à leitura e à escrita no kernel. Ainda não se sabe como os sites contaminados, tanto sites de notícias quanto endereços governamentais — predominantemente ligados à Ucrânia — foram inicialmente comprometidos para executar os ataques, mas os agentes tinham privilégios suficientes para inserir atributos maliciosos no código HTML dessas páginas.

Ao injetar código JavaScript em serviços diversos do iOS, era possível roubar dados como senhas salvas, mídias, incluindo capturas de tela e imagens ocultas, bancos de dados de mensageiros como WhatsApp ou Telegram, mensagens de texto, contatos, históricos de localização e de navegação, cookies, dados do app Calendário (Calendar), do Notas (Notes), dos aplicativos instalados ou até mesmo as contas conectadas.

Como se prevenir?

Se levarmos em conta que o ataque é direcionado a sites ucranianos, é bem improvável que você tenha topado com algum deles. Mas, de qualquer forma, o modo de funcionamento do ataque atinge especialmente versões desatualizadas do iOS. Então, é recomendado manter o seu iPhone atualizado para prevenir a exposição a esse tipo de malware.

Assim como o Coruna, a única forma de invalidar a exposição ao exploit é ativando o Modo de Isolamento (Lockdown Mode) ou usar o modo de navegação privada do Safari.

via WIRED