A vulnerabilidade no TrueConf, identificada como CVE-2026-3502, acendeu um alerta global na comunidade de cibersegurança. A falha está sendo explorada ativamente por hackers para comprometer sistemas de comunicação em larga escala, afetando potencialmente mais de 100 mil organizações em todo o mundo.

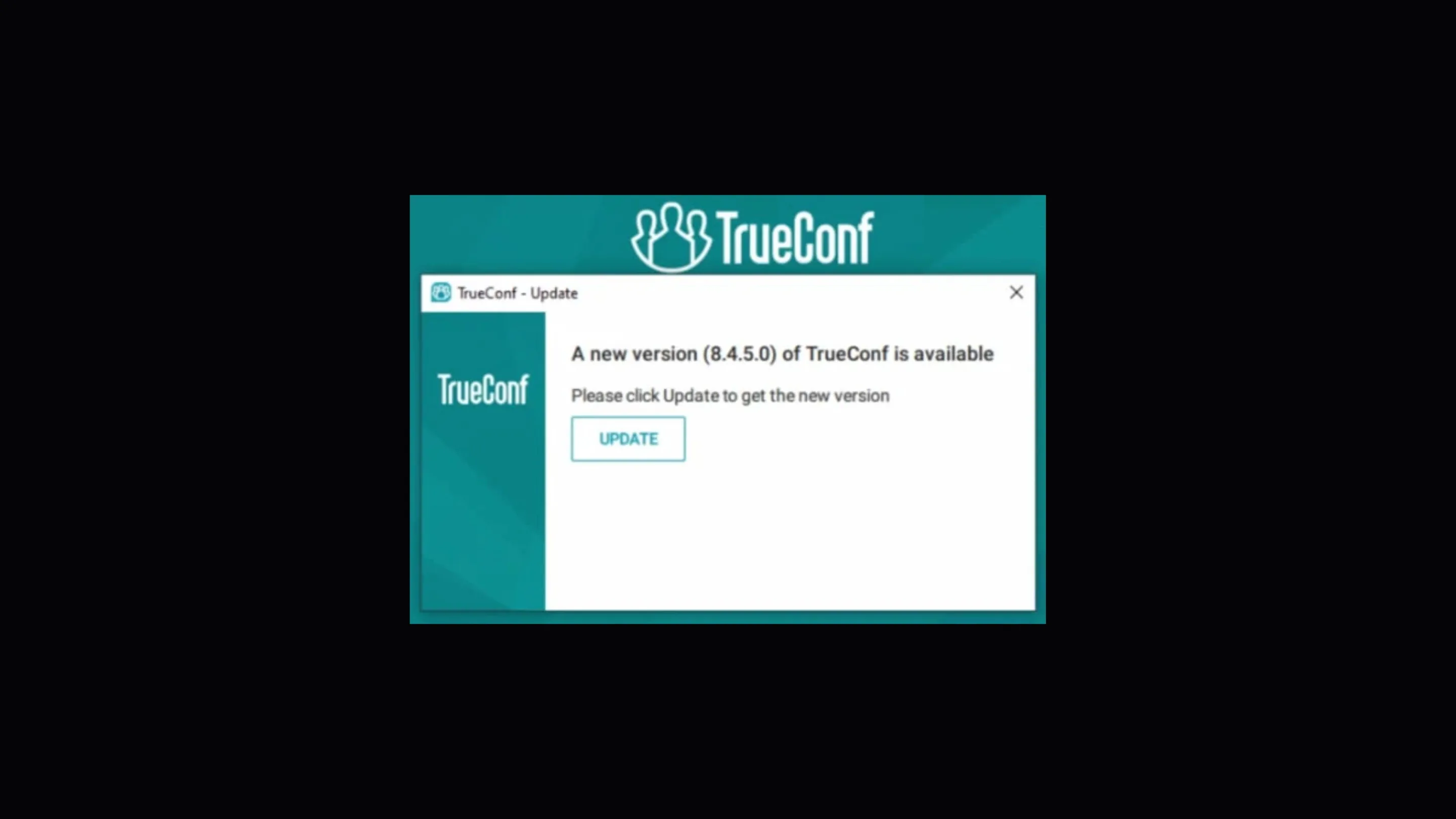

O problema é especialmente crítico porque permite que invasores substituam atualizações legítimas do software por versões maliciosas. Isso transforma um mecanismo essencial de segurança em um vetor de ataque altamente eficaz. O impacto atinge diretamente governos, empresas e instituições que dependem da plataforma para comunicações sensíveis.

A exploração dessa falha de segurança no TrueConf foi associada a uma campanha sofisticada chamada TrueChaos, que utiliza técnicas avançadas para persistência e controle remoto dos sistemas comprometidos.

O que é a operação TrueChaos e quem está por trás dela

A operação TrueChaos foi identificada por pesquisadores da Check Point, que analisaram a atividade maliciosa e mapearam sua infraestrutura.

Segundo a investigação, os ataques apresentam características típicas de grupos de ameaça persistente avançada, conhecidos como APTs. Esses grupos são frequentemente associados a interesses estratégicos de estados-nação. No caso da CVE-2026-3502, há fortes indícios de ligação com atores patrocinados pela China.

A campanha demonstra alto nível de organização e planejamento. Os invasores não apenas exploram a vulnerabilidade, mas também utilizam técnicas de evasão para permanecer indetectáveis por longos períodos.

O foco principal da operação parece ser espionagem cibernética. Isso inclui coleta de dados confidenciais, monitoramento de comunicações e possível manipulação de informações.

Imagem: Check Point

Anatomia da vulnerabilidade CVE-2026-3502

A CVE-2026-3502 é uma falha crítica no mecanismo de atualização do TrueConf.

O problema central está na ausência de verificação adequada de integridade e autenticidade dos pacotes de atualização. Em condições normais, sistemas seguros utilizam assinaturas digitais para garantir que o software recebido é legítimo. No entanto, essa camada de proteção estava ausente ou mal implementada.

Isso permite que um invasor que tenha acesso ao servidor local do TrueConf substitua arquivos legítimos por versões comprometidas. A partir desse ponto, todos os clientes conectados ao servidor passam a baixar e instalar o malware automaticamente, acreditando se tratar de uma atualização oficial.

Esse tipo de ataque é extremamente perigoso porque elimina a necessidade de interação do usuário. Não há clique, download manual ou engenharia social envolvida. A infecção ocorre de forma silenciosa e em escala.

Outro ponto crítico é que o servidor comprometido atua como um distribuidor central do ataque. Isso amplia drasticamente o alcance da exploração, tornando possível comprometer centenas ou milhares de dispositivos simultaneamente.

O papel do framework Havoc e carregamento de DLLs

Durante a análise da campanha TrueChaos, pesquisadores identificaram o uso do framework Havoc.

O Havoc é uma ferramenta moderna de pós-exploração, utilizada por atacantes para manter acesso persistente aos sistemas comprometidos. Ele oferece funcionalidades como execução remota de comandos, movimentação lateral e coleta de credenciais.

Além disso, o ataque utiliza técnicas de carregamento de DLLs maliciosas. Esse método consiste em inserir bibliotecas dinâmicas adulteradas no sistema, que são carregadas automaticamente por processos legítimos.

Essa abordagem tem duas vantagens principais para os invasores:

Primeiro, aumenta a furtividade do ataque, já que o código malicioso é executado dentro de processos confiáveis.

Segundo, dificulta a detecção por soluções de segurança tradicionais, que podem não identificar o comportamento como suspeito.

Combinando o uso do Havoc com o carregamento de DLLs, os atacantes conseguem estabelecer um controle robusto e duradouro sobre os sistemas afetados.

Versões afetadas e como se proteger

A vulnerabilidade no TrueConf afeta múltiplas versões do software, especialmente aquelas anteriores à correção oficial.

As versões vulneráveis incluem:

- TrueConf Server anteriores à versão 8.5.3

- Implementações locais sem validação de integridade ativa

- Ambientes com configurações padrão de atualização

A solução imediata é clara e urgente: atualizar o sistema para a versão 8.5.3 ou superior.

Além disso, administradores devem adotar medidas adicionais de segurança:

- Verificar a integridade dos arquivos instalados

- Monitorar logs de atualização e comportamento do servidor

- Restringir o acesso ao servidor TrueConf

- Implementar autenticação forte e segmentação de rede

- Utilizar soluções de detecção de ameaças avançadas

Outra recomendação importante é isolar temporariamente servidores suspeitos até que uma análise completa seja realizada.

A rapidez na aplicação das correções é essencial para mitigar riscos. Em ataques desse tipo, cada minuto conta.

Por que o TrueConf é um alvo tão valioso?

O TrueConf é amplamente utilizado em ambientes corporativos e governamentais.

A plataforma é conhecida por oferecer soluções de comunicação seguras, muitas vezes adotadas por:

- Agências governamentais

- Forças armadas

- Instituições financeiras

- Empresas de grande porte

Esses ambientes lidam com informações altamente sensíveis. Isso torna o TrueConf um alvo extremamente atrativo para operações de espionagem.

Ao comprometer esse tipo de sistema, atacantes podem acessar reuniões confidenciais, interceptar dados estratégicos e até manipular comunicações internas.

Além disso, o modelo de implantação local do TrueConf, embora ofereça controle e privacidade, também amplia a superfície de ataque quando não configurado corretamente.

A combinação de alto valor informacional e ampla adoção cria um cenário ideal para campanhas como a TrueChaos.

Conclusão e o futuro da segurança em comunicações unificadas

A exploração da CVE-2026-3502 reforça uma lição crítica na cibersegurança moderna: até mesmo mecanismos projetados para proteger sistemas podem se tornar vetores de ataque.

A vulnerabilidade no TrueConf evidencia a importância de práticas robustas de verificação de integridade e segurança na cadeia de atualizações. Falhas nesse processo podem comprometer toda a infraestrutura de uma organização.

Para administradores e profissionais de TI, o momento exige ação imediata. Atualizar sistemas, revisar configurações e reforçar monitoramento não são mais opções, são necessidades urgentes.

O futuro das comunicações unificadas dependerá cada vez mais da capacidade das organizações de antecipar ameaças e responder rapidamente a vulnerabilidades críticas.

Ignorar esse cenário pode resultar em consequências graves, incluindo perda de dados, espionagem e danos à reputação.

A recomendação é clara: aplique as atualizações, fortaleça sua infraestrutura e mantenha vigilância constante.